Wyniki wyszukiwania

Znalezione e-booki

Znalezione artykuły

Bezpieczne technologie drukowania HP

Nowe technologie, nazwane Secure Print Advantage, mają chronić drukowane dane przed dostępem nieuprawnionych osób.Secure Print Advantage to zarówno technologie sprzętowe jak i programowe, które mają za zadanie chronić dane przesyłane do drukarni. Dostęp do danych jest możliwy dopiero, gdy użytkownik dokona uwierzytelnienia. SPA oferuje też funkcje ochrony przed groźnym oprogramowaniem ... »

CrossLoop - przejmij kontrolę nad zdalnym pulpitem

Jeśli szukasz wydajnej i bezpiecznej metody na połączenie się ze zdalnym komputerem w celu przejęcia nad nim kontroli, np. w celu wykonania niezbędnych czynności administracyjnych, CrossLoop jest dla Ciebie. To bezpłatne narzędzie umożliwia bezpieczne, szyfrowane algorytmem Blowfish 128bit połączenie ze zdalną lokalizacją, a następnie przejęcie kontroli nad myszą, klawiaturą oraz ... »

Wymiana radiatora na procesorze

Jeżeli inne metody zbijania temperatury procesora nie wystarczają, należy sięgnąć po bardziej zdecydowane środki, np. wymienić radiator. Zbudowany z aluminium lub miedzi radiator przypomina wyglądem grzejnik i tak też działa – odprowadza do otoczenia ciepło wytwarzane przez procesor.To, jak wiele ciepła wytwarza dany element komputera, określa wskaźnik TDP. W przypadku najpopularniejszych ... »

Metody tworzenia trójwymiarowej fotografii

Najpierw należy określić, co rozumiemy przez zdjęcie trójwymiarowe. Pod względem technicznym jest to dokładnie taki sam obraz, jak każdy inny, np. plik JPG o określonej rozdzielczości i głębi koloru. Zostanie on jednak poddany modyfikacjom, które poprzez specyficzne ustawienie pikseli lub zmianę ich koloru pozwoli na stworzenie złudzenia, że niektóre z przedmiotów znajdują się ... »

Net_SMTP 1.2.11

Net_SMTP to należący do repozytorium PEAR () pakiet, który zapewnia obsługę protokołu SMTP z poziomu aplikacji PHP-owych. Protokół ten służy do wysyłania emaili pod wskazany adres.Bardzo dużą zaletą Net_SMTP jest to, że pozwala na uwierzytelnianie (autoryzację, autentykację) użytkowników SMTP i obsługuje różne standardy autoryzacji, takie jak plain, login, cram-md5 i digest-md5. ... »

Czy ręczne wpisanie adresu banku internetowego zabezpiecza przed oszustwami?

W ostatnich miesiącach wyjątkowo często słyszymy o zagrożeniach ze strony tzw. phisherów - czyli przestępców internetowych specjalizujących się w wyłudzaniu od internautów danych niezbędnych do zalogowania się np. do e-banków. Ich standardową metodą działania jest zbawienie internauty na stronę podszywającą się pod witrynę banku - zwykle służy do tego wiadomość e-mail zawierająca ... »

Wykonanie zdjęć do obróbki 3D

Niezależnie od wybranej metody musisz więc wykonać co najmniej 2 zdjęcia, aby następnie stworzyć z nich obraz trójwymiarowy. To oznacza, że przed przystąpieniem do pracy w programie graficznym najpierw musisz mieć przygotowane odpowiednie zdjęcia. O przeróbce przypadkowych zdjęć dwuwymiarowych nie ma mowy.Zwróć uwagę, że zdjęcia muszą mieć identyczne ustawienia aparatu i obiektywu, ... »

Humax 0.1

Humax to framework (zestaw komponentów do wykorzystania i szkielet aplikacji) dla JavaScriptu, ułatwiający zaawansowane programowanie obiektowe w tym języku. Przyda się szczególnie osobom, które muszą korzystać z JS i nie lubią ograniczeń zaimplementowanego w nim modelu obiektowego. Jest łatwy w użyciu – składa się z obiektu o nazwie Humax, który zawiera metody pozwalające na ... »

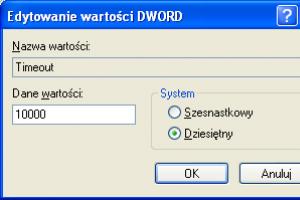

Zmiana czasu wyświetlania grafik

Windows XP ma wbudowaną prostą, ale funkcjonalną przeglądarkę grafiki. Niestety brakuje w niej kilku przydatnych funkcji, np. ustawiania czasu przez jaki pojedyncze zdjęcie jest wyświetlane w trakcie pokazu slajdu. Dla jednych domyślny czas może być zbyt długi dla innych zbyt krótki. Niestety nie ma wygodnej metody zmiany tego ustawienia – trzeba zajrzeć do rejestru.Wykonaj następujące ... »

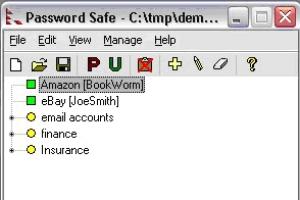

Zabezpieczanie haseł

Użytkownik musi pamiętać wiele haseł: hasło do systemu, usług on-line, poczty elektronicznej, paneli administracyjnych, itd. Niektórzy wybierają dość prymitywne i niezbyt bezpieczne metody ich przechowywania, na przykład zapisując je na kartce. Inni, chcąc uchronić się przed zapominaniem, korzystają z tych samych nazw użytkowników i haseł w różnych aplikacjach. Bezpłatna aplikacja ... »