Wyszukiwanie luk w komputerze

Luki w bezpieczeństwie umożliwiają włamanie się do komputera. Dlatego powinieneś sprawdzić, czy Twój jest dobrze zabezpieczony. Najlepiej zrobić to z wykorzystaniem programu z repertuaru hakerów.

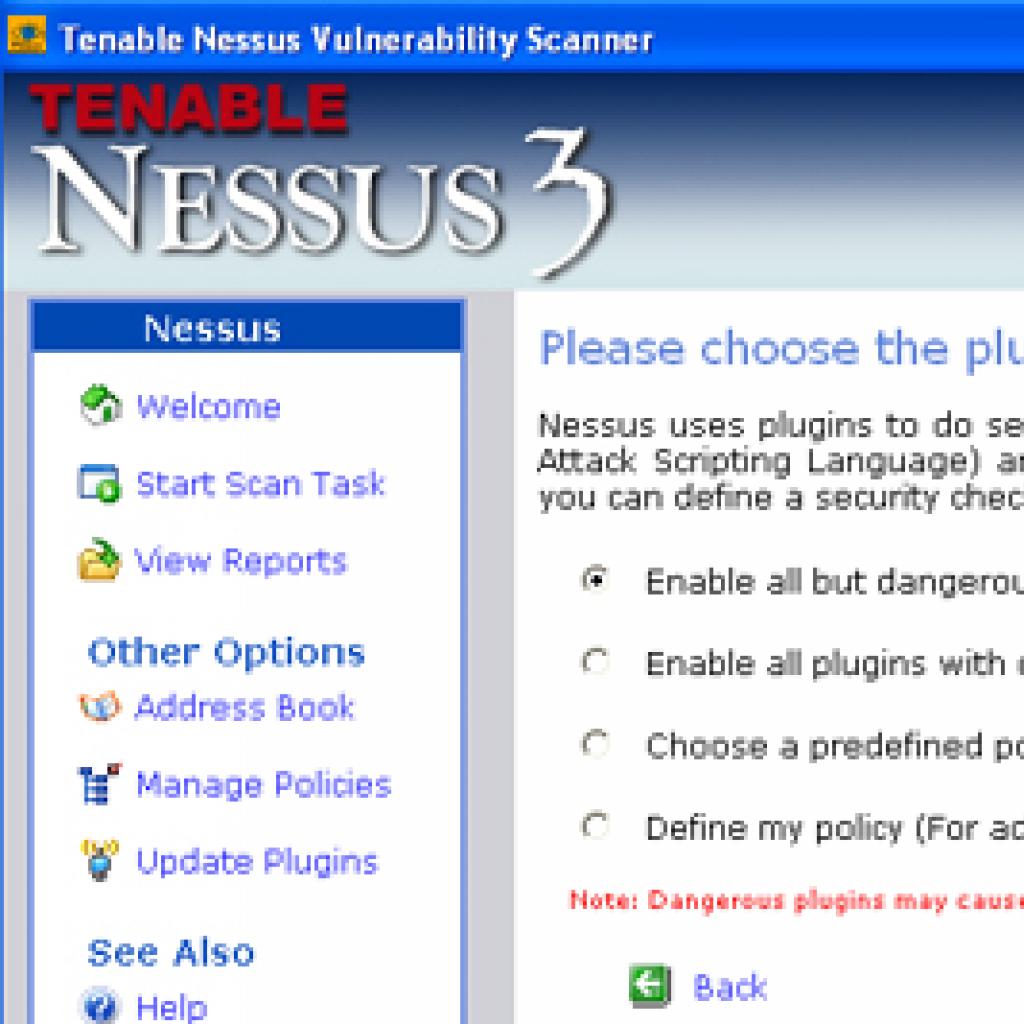

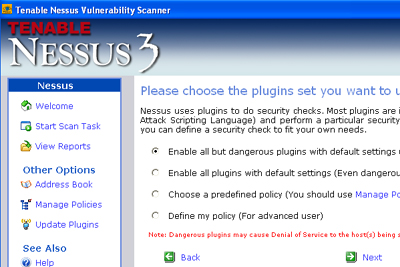

1. Instalacja programu nie wymaga komentarza, ale trwa kilka–kilkanaście minut z powodu kopiowania kilkunastu tysięcy wtyczek. Po uruchomieniu kliknij Start Scan Task.

2. Rozwiń menu w środkowej części okna programu i wybierz pozycję localhost. Kliknij Next.

3. Wybierz opcję Enable all but dangerous plugins with default settings (Recommended) lub Enable all plugins with default settings. Uwaga! Drugie ustawienie włącza wykonanie wszystkich testów, także tych, które mogą spowodować zawieszenie komputera.

4. W kolejnym oknie kliknij Scan now. Po kilku minutach program wyświetli raport z informacjami o ewentualnych lukach. Poda również wskazówki, jak usunąć wykryte luki.