Wyniki wyszukiwania

Znalezione e-booki

Znalezione artykuły

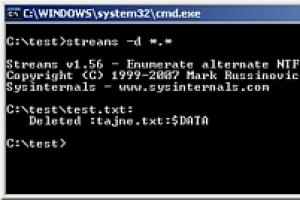

Alternatywne strumienie danych w systemie Windows

NTFS streaming jest właściwością systemu plików Windows, która może zostać wykorzystana do ukrywania informacji. Jest to możliwe dzięki opcji pozwalającej na zapisanie dodatkowych informacji o plikach, niewidocznych dla użytkownika tak długo, jak długo nie jesteśmy świadomi ich istnienia. Jak to osiągnąć? Wszystko, czego potrzebujesz, to Notatnik i linia poleceń (cmd). Proponujemy ... »

Dlaczego Windows 10 bez mojej wiedzy korzysta z połączenia sieciowego?

Od połowy listopada 2015 roku korzystam z Windows 10 i odtąd rejestruję bardzo wysokie zużycie danych. Miesięczny transfer w przypadku Windows 7 wynosił od 10 do 13 gigabajtów, a z Windows 10 jest to między 28 a 34 gigabajty. Mój dostawca Internetu uważa, że wiąże się to z dużą liczbą aktualizacji Windows 10. Czy to prawda?Tak, Windows 10 faktycznie automatycznie pobiera wiele ... »

Jak przeprowadzić projekt wdrożenia RODO w firmie

Do momentu rozpoczęcia obowiązywania RODO zostało już bardzo mało czasu. Trzeba go wykorzystać efektywnie, by w jak największym stopniu przygotować się do obowiązywania nowych przepisów. Sprawdź, jakie działania trzeba podjąć, żeby przeprowadzić projekt wdrożenia RODO w firmie.1. Zdefiniuj obszary, w których przetwarzane są dane osobowe, i kategorie osób, których dane dotycząKategoriami ... »

Zdobywanie informacji o przyczynach niebieskich ekranów

Plagą użytkowników są restarty komputera poprzedzone wyświetleniem tzw. niebieskiego ekranu i zawieszanie się komputera w losowych momentach. Wprawdzie przyczyna takiego zachowania się sprzętu jest zazwyczaj wypisywana na niebieskim ekranie, ale najczęściej nic z niej dla przeciętnego użytkownika nie wynika. Zazwyczaj dzieje się tak wskutek błędnie funkcjonujących sterowników i wówczas ... »

Tigermouse 1.4.2

Tigermouse to opensourcowy (licencja GNU LGPL), obiektowo zorientowany, napisany w PHP5 i JavaScripcie framework (zestaw komponentów do wykorzystania i szkielet aplikacji) do tworzenia oprogramowania z użyciem technologii AJAX i JSON. Jest też rozwiązaniem łatwym w rozbudowie, m.in. dzięki systemowi wtyczek (pluginów), a także ułatwia internacjonalizację aplikacji dzięki zgodności ze standardem ... »

Szybka pomoc, gdy nie działa menu start

Wielu czytelników zgłasza problemy dotyczące menu start. Sytuacja wygląda tak, że nagle nie daje się go otworzyć i praca z Windows 10 staje się niemożliwa. Dzięki zastosowaniu poniższych wskazówek unikniesz ponownej instalacji systemu.Ogólnie poziom stabilności Windows 10 jest przyzwoity. Jednak gdy komputer przez wiele dni nie jest całkowicie wyłączany i zamiast tego przełączany ... »

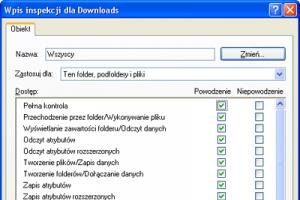

Monitorowanie plików w Windows 2000 i XP Professional

Jeśli z Twojego komputera korzysta kilka osób, czasami zdarzają się problemowe sytuacje, np. przypadkowe skasowanie plików. Wtedy ciężko znaleźć winnego, bo z reguły nikt nie chce się przyznać.Jeśli ktoś przypadkowo skasował pliki lub podejrzewasz, że świadomie manipulował w systemie, masz szansę przyłapać go na gorącym uczynku i zapobiec dalszym szkodom. Windows 2000 i XP oferuje ... »

b2evolution 1.10.2

b2evolution to opensourcowe (licencja GNU GPL), napisane w PHP z użyciem MySQL-a narzędzie do tworzenia i zarządzania blogami. Jest przeznaczone dla wielu użytkowników, z których każdy może prowadzić dowolną ilość blogów; z tego powodu nadaje się do zakładania większych portali dla blogerów. Co więcej, b2evolution jest systemem wielodomenowym (ang. multi-domain), co oznacza, że ... »

phpEquiMon 0.1

phpEquiMon to opensourcowe (licencja GNU GPL), napisane w PHP narzędzie do ewidencjonowania i nadzorowania sieci lokalnej i jej poszczególnych elementów. Jest przeznaczone dla wielu użytkowników, których da się podzielić na grupy i przypisać im różne uprawnienia dostępu. Przechowuje listę wyposażenia sieciowego, takiegio jak serwery, komputery klienckie, routery, switche, huby, bramy ... »

Jak chronić się przed wirusami żądającymi okupu

Rośnie niebezpieczeństwo ze strony oprogramowania typu Ransomware, zwanego też wirusami szantażującymi. Obecnie podstępny trojan szyfrujący „Locky” sieje spustoszenie na całym świecie. Również i Twój komputer może być podatny na ataki. Wirus zaraża komputery z Windowsem, szyfruje ważne pliki i następnie żąda okupu za ich odblokowanie. Sprawdź, jak się przed tym chronić.Obojętne, ... »