Wyniki wyszukiwania

Znalezione e-booki

Znalezione artykuły

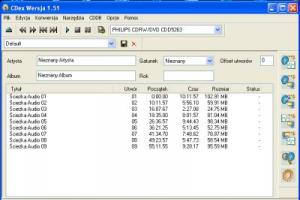

Automatyczne wprowadzanie informacji o utworach podczas kompresji do MP3

Tagi zapisanie w pliku MP3 umożliwiają wyświetlanie informacji o wykonawcy, tytule utworu, albumu z którego pochodzi, gatunku muzycznego i innych. Zgrywając muzykę z płyty audio do formatu MP3 możesz wpisywać te dane.Doskonałym narzędzie do tego celu jest bezpłatny CDex. Poza kompresowaniem do plików MP3, program poprzez Internet może połączyć się z bazą CDDB, skąd pobiera wszystkie ... »

Automatyczne rozdzielenie tekstu do dwóch komórek

Otrzymałeś od swojego współpracownika bazę teleadresową klientów firmy. Potrzebujesz przeprowadzić prostą analizę tych danych, ale okazuje się, że zostały one nieprawidłowo wpisane. Chciałbyś pogrupować (przefiltrować) rekordy względem miejsca prowadzonej działalności, ale niestety kod pocztowy został umieszczony w jednej komórce razem z nazwą miejscowości. Jeśli wpisów ... »

Raportowanie w Base

W pracy z bazami danych niezwykle pożytecznym narzędziem są wszelkiego rodzaju funkcje raportowania. Podobnie jest w OpenOffice Base. Dodatkowym faktem przemawiającym na rzecz korzystania z raportów jest wyjątkowe niedopracowanie narzędzia kwerendy (a raczej trudność w jego obsłudze). Postaram się podać poniżej kilka, mam nadzieję cennych, uwag na temat raportów. Poniższy tekst stanowi ... »

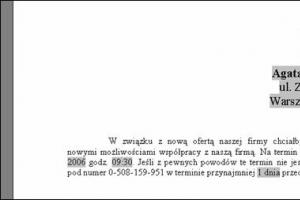

Dostosowywanie korespondencji seryjnej - ciąg dalszy

W poprzednich Eletterach pokazaliśmy Ci w jaki sposób stworzyć w programie Word dokument korespondencji seryjnej oraz wymieniliśmy kilka sposobów dostosowania takiego dokumentu. Dokument ten drukował jednocześnie kilkanaście pism podobnej treści do różnych osób. W tym Eletterze opiszemy Ci innych trików, które są mogą Ci być potrzebne przy tworzeniu dokumentów korespondencji seryjnej.Rys. ... »

Audyty IT - dlaczego warto? Profesjonalny Audyt Informatyczny dla Twojej firmy

Bez względu na to czy prowadzisz niewielką działalność, czy zarządzasz wieloosobowym przedsiębiorstwem, powinieneś zadbać o poprawne działanie systemu informatycznego. Na jakie aspekty ochrony warto zwrócić szczególną uwagę? Jak dostosować zakres ochrony do indywidualnych potrzeb firmy? Lizard proponuje wsparcie w procesie wykrywania zagrożeń i ustalania systemu zabezpieczeń.Audyty ... »

Jak oczyścić Windows 10 z niepotrzebnych programów i danych?

Im częściej pracujemy z Windows 10, tym więcej pozostaje na nim śladów i śmieciowych danych. Skutkiem tego rosną nam zagrożenia: 1 — tracimy miejsce na dysku, 2 — spada tempo pracy i 3 — zwiększa się podatność na usterki. Co najmniej raz do roku należy zrobić z tym porządek. Zajmie to tylko kilka minut.Do czyszczenia polecamy program CCleaner. Narzędzie to po kilku kliknięciach ... »

Raporty w Microsoft Access

Stylem pracy raport przypominają formularz, którego zadaniem jest uzyskanie określonej informacji z bazy danych i odpowiednie jej przedstawienie. Jednak raport w przeciwieństwie do formularza służy do prezentacji danych – to jego nadrzędna rola. Aby spełnić te zadanie Access został wyposażony w rozbudowane narzędzia do tworzenia raportów. Raport prezentuje dane w czytelny sposób. ... »

Limb3-2007.2

Limb to opensourcowy (licencja GNU LGPL) framework (szkielet aplikacji i zestaw gotowych do wykorzystania komponentów) do tworzenia aplikacji w PHP. Opiera się na idei RAD, czyli Rapid Application Development (szybkie tworzenie aplikacji). Oddzielnie funkcjonują dwie linie projektu Limb: wykonana w PHP4 Limb2 (która w 2004 zajęła 3 miejsce w konkursie Zend) oraz zbudowana w PHP5 Limb3. Projekt ... »

Automatyczne wypełnianie rejestru zamówień

Od wielu miesięcy prowadzisz rejestr zamówień na poszczególne towary oferowane przez Twoją firmę. Przy wszystkich transakcjach jesteś zmuszony każdorazowo wpisywać informacje o konkretnym towarze: jego numer identyfikacyjny, cenę, gatunek i oznaczenie producenta. Najbardziej uciążliwe i czasochłonne okazuje się wyszukanie tych danych w bazie zbiorczej, znajdującej się w oddzielnym ... »

phpEquiMon 0.1

phpEquiMon to opensourcowe (licencja GNU GPL), napisane w PHP narzędzie do ewidencjonowania i nadzorowania sieci lokalnej i jej poszczególnych elementów. Jest przeznaczone dla wielu użytkowników, których da się podzielić na grupy i przypisać im różne uprawnienia dostępu. Przechowuje listę wyposażenia sieciowego, takiegio jak serwery, komputery klienckie, routery, switche, huby, bramy ... »