Wyniki wyszukiwania

Znalezione e-booki

Znalezione artykuły

Bezpieczny dostęp dzięku Junos Pulse

Juniper Networks poinformował o dostępności Junos Pulse – zapewniającego użytkownikom rozwiązań mobilnych zintegrowaną łączność oraz bezpieczeństwo połączeń. Rozwiązanie to pozwala operatorom wprowadzać nowe modele świadczenia usług.Juniper poinformował również o dostępności AppTrack, które jest częścią oprogramowania bezpieczeństwa AppSecure i umożliwia monitorowanie ... »

SQL Server 2008 CTP VHD

Ze stron firmy Microsoft pobrać można obraz VHD z SQL Server 2008 Community Technology Preview. Udostępniony obraz wymaga pobrania i zainstalowania darmowego narzędzia do wirtualizacji Virtual Server 2005 R2. Oprócz aplikacji do wirtualizacji, należy zwrócić uwagę na wymagania związane z miejscem na dysku twardym oraz pamięcią operacyjną. Dostępny obraz VHD maszyny wirtualnej wymaga ... »

Skanowanie wielu plików w skanerze online Jotti

Żadne oprogramowanie antywirusowe nie gwarantuje 100% ochrony i czasami zdarza się niejednemu wszcząć fałszywy alarm, najczęściej podczas pobierania plików z Internetu. Zazwyczaj wtedy niedoświadczony użytkownik panikuje, nie wie co ma zrobić i usuwa taki "podejrzany" plik, który w rzeczywistości może być całkiem bezpieczny. Dlatego w takich przypadkach, w razie wątpliwości warto ... »

Bezpieczny dom - Automatyczne kopie zapasowe na nośnikach zewnętrznych

Niedawno wykonana kopia zapasowa jest znacznie bezpieczniejsza niż jakikolwiek system odzyskiwania utraconych danych. W praktyce jednak wielu użytkowników nie decyduje się na wykonywanie kopii zapasowych, często dlatego że proces ten wydaje im się zbyt trudny.Najprostszą metodą wykonania kopii zapasowej jest skopiowanie danych na nośnik taki jak pendrive czy zewnętrzny dysk twardy. Tego ... »

Czy programy Open-source są w 100% bezpieczne?

Wśród użytkowników komputerów popularna jest opinia, że oprogramowanie open-source jest generalnie bardziej bezpieczne niż aplikacje o zamkniętym kodzie. Twierdzenie to nie jest pozbawione racji - choćby dlatego, że do otwartego kodu może zajrzeć każdy i szybko poprawić ewentualne błędy. Problem w tym, że niektórzy użytkownicy traktują frazę "open-source" jak gwarancję pełnego ... »

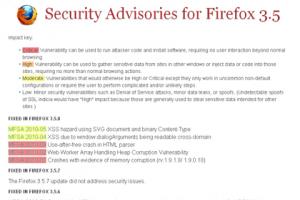

Czy Internet Explorer to jedyna przeglądarka z lukami w bezpieczeństwie?

Internet Explorer przez lata zasłużenie cieszył się marną opinią - Microsoft długo nie uaktualniał tej przeglądarki i najróżniejsi specjaliści wciąż znajdowali w niej kolejne, niebezpieczne błędy. Ale gwoli sprawiedliwości trzeba dodać, że w ostatnich kilku latach koncern zrobił wiele, by poprawić swoją przeglądarkę - IE7 i IE8 to znacząco lepsze i bezpieczniejsze aplikacje ... »

System Restore - przywracanie systemu

Firma Microsoft wyposażyła system Windows XP w funkcję przywracania systemu (System Restore), która co jakiś czas tworzy kopie ważnych plików systemowych oraz ustawień konfiguracyjnych. Teoretycznie, jeśli np. po zainstalowaniu nowej aplikacji lub sterowników pojawia się jakiś problem, to można przywrócić system do poprzedniego stanu. Funkcja bardzo przydatna, jednak może pochłaniać ... »

Skracanie długich adresów internetowych

Adresy stron internetowych liczące po kilkadziesiąt znaków mogą sprawić problem w wielu sytuacjach, np. gdy podajesz komuś taki adres w formie drukowanej. Na szczęście w Internecie znajdziesz narzędzia umożliwiające skrócenie dowolnego adresu do kilkunastu znaków. Najbardziej znanym serwisem umożliwiającym skracanie adresów jest TinyURL, dostępny pod adresem www.tinyurl.com. Serwis ... »

RSA w Symbianie

RSA rozszerza ofertę rozwiązań umożliwiających zapewnienie bezpieczeństwa informacji w przedsiębiorstwach.Rozszerzenie to wiąże się z działaniami RSA zmierzającymi do dostarczenia skutecznych sposobów rozpoznawania, oceny i zmniejszania ryzyka, na jakie są narażone informacje. Podczas konferencji RSA Conference Europe dział RSA poinformował o rozszerzeniu współpracy z firmą Symbian. ... »

Ochrona przed kradzieżą danych ze schowka

Jeżeli korzystasz z przeglądarki Internet Explorer, możesz paść ofiarą przechwycenia Twoich danych. Dokonać tego mogą cyberprzestępcy, którzy umieszczą odpowiedni kod na odwiedzanej stronie internetowej. Aby się o tym przekonać, skopiuj jakiś tekst, a następnie otwórz stronę www.sourcecodesworld.com/special/clipboard.asp. Po jej otwarciu w przeglądarce Internet Explorer 7 możesz ... »