Wyniki wyszukiwania

Znalezione e-booki

Znalezione artykuły

Połączenie - Czyszczenie systemu plików

Debian dołącza wreszcie do innych uniksowych dystrybucji, wprowadzając łączenie katalogów /usr.Ferdinand ThommesOd 1993 roku Filesystem Hierarchy Standard (HS) [1] jest wyznacznikiem struktury katalogów wzorowanej na tej, która jest w Uniksie. Wymaga on partycji root, w której umieszczone są wszystkie pliki systemu potrzebne do rozruchu i montowania innych partycji. W efekcie mamy 14 katalogów ... »

Audyty IT - dlaczego warto? Profesjonalny Audyt Informatyczny dla Twojej firmy

Bez względu na to czy prowadzisz niewielką działalność, czy zarządzasz wieloosobowym przedsiębiorstwem, powinieneś zadbać o poprawne działanie systemu informatycznego. Na jakie aspekty ochrony warto zwrócić szczególną uwagę? Jak dostosować zakres ochrony do indywidualnych potrzeb firmy? Lizard proponuje wsparcie w procesie wykrywania zagrożeń i ustalania systemu zabezpieczeń.Audyty ... »

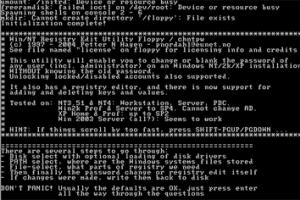

Jak dostać się do Windows, gdy zapomnisz hasła?

Gdy zapomnisz hasła do systemu, nie ma potrzeby jego odzyskiwania. Wygodniejsze i szybsze jest wyczyszczenie starego hasła i założenie nowego. W systemach Windows 200/XP hasła są zaszyfrowane i przechowywane w zabezpieczonym pliku SAM w katalogu C:\Windows\system32\config. Jeśli wykasuje się jego zawartość, Windows będzie traktował wszystkie konta użytkowników tak, jakby nie miały haseł. ... »

Integracja Microsoft Office XP z dodatkiem Service Pack 2

Ciekawym i ułatwiającym pracę rozwiązaniem jest możliwość stworzenia płyty instalacyjnej Office’a XP z SP 2. Dzięki takiej płycie będziecie mieli zawsze pod ręką gotową tzw. instalkę Office’a XP z dodatkiem SP 2. W przypadku konieczności ponownej instalacji Office’a XP taka płyta będzie nieoceniona. Skróci ona proces instalacji, ponieważ instalacja samego SP 2 ... »

Czy iPhone 14 będzie hitem sprzedaży?

Apple iPhone 13 był ogromnym sukcesem, a wiele osób wybrało go po skorzystaniu ze starszych modeli. Teraz pytanie brzmi, czy iPhone 14 będzie w stanie kontynuować ten impet. Niektórzy analitycy przewidują, że tak się stanie, podczas gdy inni uważają, że sprzedaż może spaść ze względu na obecny kryzys. Istnieje jednak kilka czynników, które mogą sprawić, że iPhone 14 będzie wielkim ... »

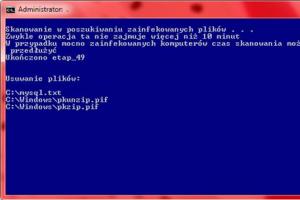

Skanowanie komputera narzędziem ComboFix

Większość infekcji komputerowych można bez większego kłopotu usunąć za pomocą programu antywirusowego. Jednak nie wszystkie rodzaje złośliwych programów dają się łatwo usunąć programom antywirusowym. Należą do nich m.in. robaki, rootkity czy wszelkiej maści programy szpiegowskie (np. adware czy keyloggery). W odróżnieniu od większości programów antywirusowych, narzędzie ComboFix ... »

Naprawa plików Microsoft Office

Na uszkodzone pliki pakietu biurowego Microsoft Office znajdzie się sposób. Niestety, większość programów przeznaczonych do naprawy plików PowerPointa (PPT), Worda (DOC), Excela (XLS) czy Accessa (MDB) jest płatna. Dostępne wersje demo lub trial pozwalają jednak sprawdzić przynajmniej, czy dany program poradzi sobie z Twoim uszkodzonym plikiem.Możesz więc sięgnąć przede wszystkim po ... »

Fortinet ostrzega przed botnetem Pushdo i luką w PDF

Fortinet, producent opublikował najnowszy raport z cyklu Threatscape zawierający zestawienie najważniejszych zagrożeń sieciowych na świecie zidentyfikowanych przez laboratoria FortiGuard w maju tego roku.Raport Threatscape za maj 2010 wskazuje, że głównym zagrożeniem dla systemów informatycznych w ubiegłym miesiącu była luka w systemie PDF, rozpowszechniana w sieci poprzez intensywne ... »

Tigermouse 1.4.2

Tigermouse to opensourcowy (licencja GNU LGPL), obiektowo zorientowany, napisany w PHP5 i JavaScripcie framework (zestaw komponentów do wykorzystania i szkielet aplikacji) do tworzenia oprogramowania z użyciem technologii AJAX i JSON. Jest też rozwiązaniem łatwym w rozbudowie, m.in. dzięki systemowi wtyczek (pluginów), a także ułatwia internacjonalizację aplikacji dzięki zgodności ze standardem ... »

Wytyczne w sprawie oceny skutków przetwarzania danych

Grupa Robocza Art. 29 wydała wytyczne w sprawie oceny skutków przetwarzania dla ochrony danych. Tłumaczy w nich, w jakich sytuacjach trzeba będzie ją przeprowadzać i od kiedy należy zacząć realizować ten obowiązek.Ocenę skutków dla ochrony danych przeprowadza się, jeżeli dany rodzaj przetwarzania ze względu na swój charakter, zakres, kontekst i cele z dużym prawdopodobieństwem może ... »