Wyniki wyszukiwania

Znalezione e-booki

Znalezione artykuły

IV Kongres Bezpieczeństwa Sieci

W dniach 20-21 luty 2008 w Warszawie odbędzie Gigacon - IV Kongres Bezpieczeństwa Sieci. Uczestnictwo w kongresie jest bezpłatne. Podczas kongresu odbędą się trzy równoległe konferencje: Firewall & VPN GigaCon, Network Security GigaCon oraz Secure Mail GigaCon.To największe spotkanie branży bezpieczeństwa w Polsce, które zgromadziło jak dotąd aż 3000 uczestników zajmujących się ... »

Nowy blog Microsofu poświęcony lukom w bezpieczeństwie

Na witrynie firmy Microsoft wystartował blog, na którym będą szczegółowe omawiane publikowane przez firmę łatki bezpieczeństwa i naprawiane przez nie luki. Blog będzie prowadzony przez kilka osób, m.in. Damiana Hasse, jednego z najważniejszych specjalistów ds. bezpieczeństwa oraz Jonathana Nessa, kierownika zespołu Secure Windows Initiative. Nowe wpisy będą pojawiać się raz w miesiącu ... »

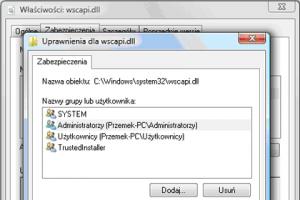

Usuwanie Centrum zabezpieczeń

Centrum Zabezpieczeń wprowadzone wraz z Windows XP Service Pack 2 znalazło się również w systemie Windows Vista. Jeśli zainstalowałeś już odpowiednie oprogramowanie zabezpieczające i chcesz pozbyć się komunikatów Centrum zabezpieczeń,możesz usunąć ten mechanizm z systemu. Aby całkowicie usunąć Centrum zabezpieczeń: Kliknij menu Start i w polu Rozpocznij wyszukiwanie wpisz cmd. ... »

Windows Vista: ustawienia folderów nie są zapamiętywane

W systemie Windows Vista, podobnie jak w poprzednich wersjach Windows, możliwe jest dostosowanie sposobu wyświetlania zawartości indywidualnie dla każdego folderu. Czasem Twoje ustawienia nie zostają zapamiętywane, przez co po ponownym otwarciu katalogu konieczne jest jego powtórne dostosowywanie. Przyczyną są ograniczenia ilości zapamiętywanych ustawień folderów.W celu rozwiązania problemu: ... »

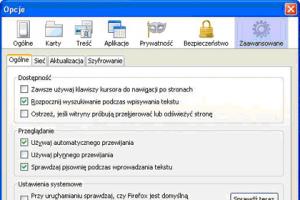

Wygodne przeszukiwanie zawartości stron

Aby znaleźć jakiś wyraz na przeglądanej stronie, możesz użyć skrótu klawiszowego [CTRL]+[F]. Wtedy na dole okna Firefoksa pojawi się pasek wyszukiwania, w który możesz wpisać poszukiwaną frazę. To niewątpliwie przydatne narzędzie można jeszcze ulepszyć: Z menu Narzędzia wybierz Opcje. Na zakładce Zaawansowane wybierz kartę Ogólne. Zaznacz opcję Rozpocznij wyszukiwanie ... »

Szybkie restartowanie komputera za pomocą prawego klawisza myszki

Jeżeli dość często włączasz i wyłączasz komputer lub go restartujesz, na pewno chciałbyś móc robić to szybciej. W tej poradzie pokażemy, jak dodać do menu kontekstowego Mój komputer 3 pozycje pozwalające na wyłączenie komputera, uruchomienie go ponownie (restart) oraz wylogowanie się z systemu. Aby ułatwić sobie dokonywanie tych codziennych czynności: Z Menu Start wybierz ... »

Wyszukiwanie uszkodzonych sektorów na dysku

Windows jest wyposażony w narzędzie wykrywające błędy na dysku, ale nie jest ono doskonałe. Na szczęście są dostępne bezpłatne narzędzia, którymi można dokładnie zbadać kondycję dysku.Windows Surface ScannerCHKDSK jest szybkość oraz to, że działa z poziomu Windows i nie wymaga ponownego uruchamiania systemu. to bezpłatna wersja narzędzia pozwalającego przetestować dyski ... »

Automatyczna edycja plików filmowych

Jeśli korzystasz z programu Avidemux, możesz stosować tzw. pliki wsadowe o rozszerzeniu BAT, zawierające instrukcje przekazywane programowi co do tego, jak ma postąpić z danym plikiem. Dzięki temu możliwe będzie, np. skonwertowanie wielu plików wideo za pomocą tylko dwukrotnego kliknięcia myszki.Pliki wsadowe uruchamia się podobnie, jak inne pliki wykonywalne (COM, EXE) – należy ... »

Ukrywanie ikon dysków w oknie Mój komputer

Istnieje możliwość ukrycia wybranych ikon dysków widocznych m.in. w oknie Mój komputer. Dostęp do nich będzie możliwy dopiero po wpisaniu odpowiedniej litery dysku w pasku adresu.Aby ukryć ikony dysków:Rozwiń HKEY_CURRENT_USER\Software\Microsoft\ Windows\CurrentVersion\Policies\Explorer.Kliknij Edycja, następnie Nowy/Wartość DWORD, a potem wpisz jako nazwę NoDrives.Kliknij dwa razy ... »

Zapora z kontrolą SSL i XML

System firewallowy phion netfence umożliwia teraz kontrolę ruchu szyfrowanego SSL oraz danych przesyłanych w strumieniu XML. Informacje, które do niedawna były trudne do weryfikacji przez administratorów sieci firmowych - ruch szyfrowany protokołem SSL oraz dane ukryte w strumieniu XML, np. w postaci serwisów RSS teraz mogą być kontrolowane tak jak tradycyjny ruch sieciowy. Firma phion AG ... »