Wyniki wyszukiwania

Znalezione e-booki

Znalezione artykuły

Przestępstwa w sieci nakręcają rynek zabezpieczeń

Z roku na rok rosną straty przedsiębiorstw spowodowane atakami cyberprzestępców i jednocześnie równolegle bardzo dynamicznie rozwija się rynek zabezpieczeń informatycznych.Zdaniem przedstawicieli firmy Aladdin, w całej sieci będzie ciągle rosło ryzyko związane z atakami, będą one coraz groźniejsze, wymierzone w konkretne cele, a metody działania przestępców staną się coraz bardziej ... »

PHP_FunctionCallTracer 1.0.0RC1

PHP_FunctionCallTracer to należący do repozytorium PEAR (http://pear.php.net), obiektowo zorientowany pakiet wspomagający debugowanie aplikacji PHP-owych. Jego rola polega na śledzeniu i rejestrowaniu wywołań funkcji (ang. function calls). W przeciwieństwie do rozbudowanych systemów debugujących, takich jak XDebug (http://www.xdebug.org), PHP_FunctionCallTracer nie działa w architekturze ... »

HTTP_Client 1.1.1

HTTP_Client to należący do repozytorium PEAR (http://pear.php.net), obiektowo zorientowany pakiet umożliwiający wykonywanie rozmaitych zapytań w ramach protokołu HTTP. HTTP_Client ułatwia też zarządzanie ciasteczkami (ang. cookies; możemy m.in. dodawać nowe, kasować i modyfikować istniejące oraz wysyłać je w ramach żądania), przekierowywanie adresów czy manipulację referrerami ... »

Metastorage

Metastorage to opensourcowy (licencja BSD), napisany w języku MetaL generator klas służących do manipulacji danymi (DAO, ang. Data Access Objects) i obsługi baz danych w PHP. Zacznijmy od klas DAO. Umożliwiają one przechowywanie danych odczytanych z bazy lub wysyłanych do niej w postaci obiektów, których pola odpowiadają poszczególnym kolumnom tabeli bazodanowej, a metody zwane setterami ... »

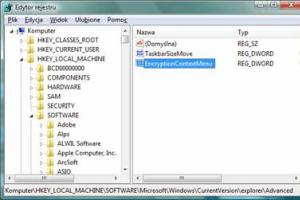

Szyfrowanie danych z poziomu menu kontekstowego w Windows Vista

Windows Vista oferuje możliwość szyfrowania danych zgromadzonych w folderach. Niestety korzystanie z tej opcji nie dla wszystkich użytkowników jest wygodne. Za każdym razem należy bowiem uruchamiać okno właściwości szyfrowanego elementu. Jeśli wielokrotnie korzystasz z tej metody zabezpieczenia danych, mamy dla Ciebie przydatne rozwiązanie. Możesz dodać polecenie szyfrowania bądź ... »

Zacieranie śladów po przeglądanych stronach WWW

Jeśli surfujesz po Internecie, a do Twojego komputera mają dostęp osoby trzecie, mogą one poznać strony, które ostatnio odwiedzałeś. Jeśli Ci to przeszkadza i chcesz tego uniknąć, skorzystaj z naszej metody. W folderze Historia zapisywane są wszystkie linki do odwiedzanych stron, które aktualnie lub dawniej były odwiedzane. Przez jaki czas te dane są trzymane w pamięci podane jest ... »

Wstawiamy wypunktowania w komórce Excela z tekstem

Excel, w przeciwieństwie do edytora tekstu Word, nie oferuje wygodnej metody tworzenia wypunktowanych list. Jeśli chcemy wzbogacić tekst o symbole wypunktowania, musimy wstawić do arkusza znak specjalny. Przed rozpoczęciem wstawiania symbolu należy zdecydować, czy ma się on znajdować bezpośrednio w komórce zawierającej tekst, czy też w komórkach kolumny poprzedniej – przed tekstem.Rysunek ... »

Jakie uwagi do zmian w przepisach o ochronie danych przedstawił GIODO

Generalny Inspektor Ochrony Danych Osobowych krytycznie odniósł się do przedstawionych przez Ministerstwo Cyfryzacji projektów ustawy o ochronie danych osobowych i ustawy – Przepisy wprowadzające ustawę o ochronie danych osobowych.Zdaniem GIODO przepisy nowej ustawy o ochronie danych osobowych nie gwarantują nowemu organowi ochrony danych (Prezes Urzędu Ochrony Danych Osobowych) niezależności. ... »

Text_Spell_Audio 0.1.0

Text_Spell_Audio to należący do repozytorium PEAR (http://pear.php.net), obiektowo zorientowany pakiet do syntezy mowy, czyli jej generowania na podstawie podanego tekstu, z poziomu aplikacji PHP-owych. Jego działanie opiera się na próbkach dźwięku nazywanych samplami (ang. samples), które musimy wytworzyć sami, np. nagrywając poszczególne sylaby z użyciem mikrofonu podłączonego do karty ... »

Vista bardziej bezpieczna

Microsoft intensywnie pracuje na Service Packiem 1 do Windows Visty. Oprócz dotychczas publikowanych łatek wprowadzi on do systemu kilka zmian związanych z bezpieczeństwem.Jedną z najważniejszych zmian jest ułatwienie dostępu do jądra systemu program ochronnym, jak antywirusy. Nowy zestaw komend daje większe możliwości interakcji z jądrem systemu, Ta zmiana dotyczy tylko 64-bitowej wersji ... »