Wyniki wyszukiwania

Znalezione e-booki

Znalezione artykuły

Symantec rozszerza ofertę pakietów ochronnych dla sektora MSP

Firma Symantec poinformowała o rozszerzeniu swojej oferty oprogramowania ochronnego dla małych i średnich przedsiębiorstw, zapewniając klientom większy wybór i elastyczność. Nowy pakiet Symantec Protection Suite Advanced Business Edition – dostępny w lecie 2010 r. – zawiera kompletną ochronę stacji końcowych i poczty elektronicznej, a także funkcje tworzenia kopii zapasowych ... »

Totalna ochrona danych

McAfee wprowadził rozwiązanie Total Protection for Data, które zapewnia ochronę, widoczność i kontrolę poufnych danych. To nowe rozwiązanie jest wyposażone w funkcje szyfrowania punktów końcowych, sterowania urządzeniami oraz ochrony przed utratą danych. Powstało z uwagi na rosnącą liczbę przepisów, które wymagają od przedsiębiorstw zapewnienia ochrony prywatności klientów oraz ... »

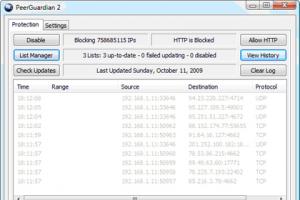

Ochrona prywatności w sieciach P2P

Korzystasz z programów P2P do pobierania filmów czy muzyki? Chroń swoją prywatność, instalując narzędzie o nazwie PeerGuardian. Aplikacja blokuje pakiety danych pochodzące od adresów IP znanych firm fonograficznych i innych urzędów walczących z piractwem, które mogłyby połączyć się zdalnie z Twoim komputerem.Lista adresów IP aktualizowana jest codziennie, program współpracuje ... »

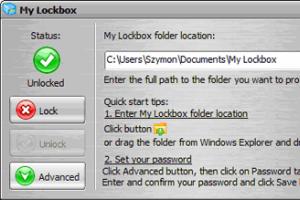

Ochrona dostępu do poufnych danych

Gromadzisz na twardym dysku dane, do których nikt inny nie powinien mieć dostępu? Warto zastanowić się, jak skutecznie je zabezpieczyć.Instalując aplikację My Lockbox, zabezpieczysz prywatne pliki. W trakcie instalacji wprowadź hasło dostępu do „sejfu” i postępuj zgodnie ze wskazówkami wyświetlanymi na ekranie. Program umieszcza swoją ikonę w zasobniku systemowym, która ... »

Regulamin

Regulamin świadczenia usług drogą elektronicznąWiedza i Praktyka Sp. z o.o.1. Postanowienia ogólne 1.1 Niniejszy regulamin, zwany dalej Regulaminem, stanowi regulamin, o którym mowa w art. 8 ust. 1 pkt 1 ustawy z dnia 18 lipca 2002 r. o świadczeniu usług drogą elektroniczną (Dz. U. Nr 144, poz. 1204).1.2 Niniejszy Regulamin określa zasady i warunki techniczne świadczenia przez WiP usług ... »

Ochrona arkusza w Excelu

Arkusze Excela zawierają niekiedy dane, które nie powinny być zmieniane lub poznawane przez niepowołane do tego osoby. Dlatego pokazujemy, jak chronić arkusz lub skoroszyt Excela i ograniczyć użytkownikom możliwość edycji komórek.Jednym ze sposobów ochrony arkuszy Excela jest skorzystanie z narzędzi znajdujących się na karcie Recenzja w grupie Zmiany. Pozwalają one na ochronę poszczególnego ... »

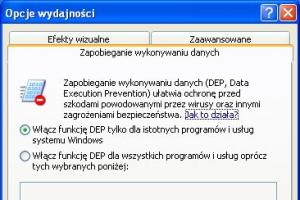

Ochrona przed przepełnieniem bufora

Przepełnienie bufora to błąd w kodzie programu umożliwiający wczytanie do wyznaczonego obszaru pamięci (bufora) większej ilości danych, niż zarezerwował na ten cel programista. Aby uchronić się przed tym błędem, włącz technologię DEP (Data Execution Prevention), która zapobiegająca uruchamianiu kodów programów umieszczonych w obszarze pamięci tylko dla danych. Dzięki temu likwiduje ... »

Instalacja i konfiguracja firewalla

Program Sunbelt Kerio Personal Firewall ma najwięcej opcji ochrony komputera. Poza kontrolą transmisji danych poszczególnych programów umożliwia także blokowanie okien wyskakujących na stronach WWW, blokowanie informacji o odwiedzanych stronach internetowych (Refer) czy zarządzanie plikami cookies. Umożliwia także ochronę informacji prywatnych, takich jak adresy kont pocztowych, numerów ... »

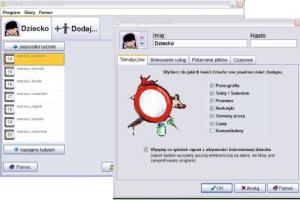

Ochrona dzieci przed internetowymi zagrożeniami

Program Opiekun Dziecka w Internecie blokuje dostęp do stron z pornografią, przemocą, propagujących narkotyki i sekty. Posiada obszerną bazę szkodliwych adresów stron WWW oraz aktywnie kontroluje treści otwieranych stron. Korzysta z edytowalnej czarnej listy stron internetowych. Zapisuje także adresy stron odwiedzanych przez dziecko. Program Opiekun Dziecka w Internecie (www.opiekun.pl) pozwala ... »

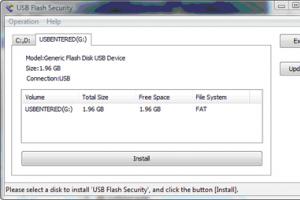

Ochrona hasłem dostępu do pamięci USB

Przechowujesz poufne pliki na dysku przenośnym? Zabezpiecz go hasłem! W przypadku zgubienia pendrive’a, nikt nie uzyska dostępu do zgromadzonych na nim danych - wystarczy zainstalować aplikację. Aby zabezpieczyć pamięć USB hasłem, uruchom program USB Flash Security, podłącz nośnik, a następnie przejdź do zakładki oznaczonej literą napędu. Naciśnij przycisk Install, aby zabezpieczyć ... »