Wyniki wyszukiwania

Znalezione e-booki

Znalezione artykuły

Ile czasu zajmują poszczególne czynności przy komputerze?

Jeśli często łapiesz się na tym, że przeglądasz Facebooka czy inne rozrywkowe strony internetowe, zamiast zająć się zadaniami, które aktualnie masz do wykonania, możesz skorzystać z narzędzia, które w trakcie pracy będzie Ci wyświetlać ostrzeżenia, że zjamuje się nie tym, czym trzeba.RescueTime (https://rescuetime.com) to usługa internetowa, która ograniczy Ci dostęp do wybranych ... »

Oszustwa na aukcjach internetowych – podszywanie się pod sprzedającego

Aukcje internetowe to komfort, ale i zagrożenie. Ta porada może Cię uchronić przed problemami, na jakie możesz natknąć się podczas internetowych zakupów.Jedną z techniki stosowanych przez oszustów jest podszywanie się pod sprzedającego. Technika oszusta polega na obserwacji aukcji w jej ostatniej fazie. Chwilę po zakończeniu licytacji wysyła do wygrywającego wiadomość, w której ... »

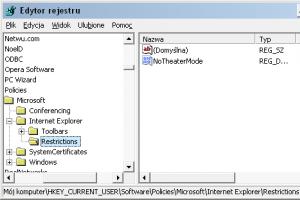

Wyłączanie trybu pełnoekranowego w Internet Explorerze

Reklamy internetowe potrafią być bardzo natrętne, a ich twórcy wymyślają najróżniejsze sposoby, żeby przyciągnąć uwagę użytkownika. Jedną z uciążliwszych odmian jest reklama otwierająca nowe okno przeglądarki w trybie pełnoekranowym. Większość użytkowników praktycznie nie używa tego trybu lub robi to sporadycznie, więc można go wyłączyć, powstrzymując tym sposobem uciążliwe ... »

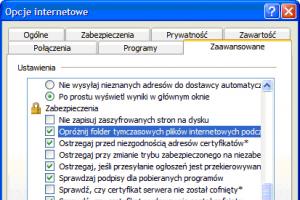

Automatyczne czyszczenie folderu plików tymczasowych przy zamykaniu Internet Explorera

Wielu użytkowników po zamknięciu przeglądarki usuwa pliki, które zostały zapisane podczas przeglądania stron WWW. Podyktowane jest to głównie względami bezpieczeństwa, a także prywatności. Jeśli nie chcesz tracić czasu na zacieranie śladów swojej obecności w Internecie, możesz skonfigurować program Internet Explorer do wykonywania tego za Ciebie. Aplikacja zadba o to każdorazowo ... »

phion netfence chroni przed P2P

Korporacyjny firewallowy phion netfence został wyposażony w kolejny moduł podnoszący bezpieczeństwo sieci firmowych. Dzięki współpracy firm phion AG oraz ipoque GmbH użytkownicy phion netfence mogą skutecznie kontrolować aplikacje typu P2P oraz komunikatory internetowe. Nowy firewall wspomnianych aplikacji dostępny jest jako opcja do zapór sieciowych rodziny netfence. Pozwala na wykrywanie, ... »

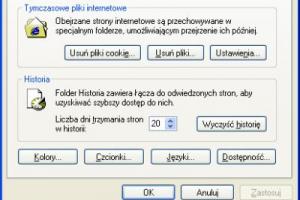

Usuwanie prywatnych danych z narzędzi internetowych

Nawet, jeśli w komputerze nie ma zainstalowanego żadnego programu do monitorowania, system operacyjny i tak zbiera szereg informacji o tym, co robi użytkownik. Wystarczy tylko włączyć jego komputer, aby dowiedzieć się wiele o tym, co wcześniej robił użytkownik. Przeglądarki internetowe, m.in. Internet Explorer i Firefox tworzą listę wszystkich odwiedzanych stron (funkcja historii) czy ... »

Strony internetowe w wiadomościach e-mail

Żeby komuś pokazać stronę WWW, możesz umieścić jej adres w e-mailu i polecić jej obejrzenie w przeglądarce internetowej. Możesz również wysłać całą stronę jako załącznik. W Outlooku należy najpierw włączyć obsługę wiadomości HTML: Przejdź do Narzędzia/Opcje/Format poczty i zaznacz opcję HTML w rozwijanym menu Redaguj w tym formacie wiadomości.W przeglądarce Internet ... »

Bądź w kontakcie ze znajomymi – załóż konto na Facebooku

Na pewno słyszałeś, że rekordy popularności w Internecie biją tzw. serwisy internetowe. Ich użytkownicy mogą zakładać w nich własne strony, publikować teksty i zdjęcia oraz tworzyć siatki znajomych. Jeśli chcesz korzystać z tych przydatnych możliwości, podpowiadamy jak rozpocząć przygodę z serwisem Facebook.Do korzystania z Facebooka niezbędne jest własne konto, więc trzeba ... »

Ochrona systemu za pomocą Spybot - Search and Destroy

Spybot - Search & Destroy wyposażono w kilka dodatkowych narzędzi, które skutecznie będą neutralizowały różnego rodzaju zagrożenia. Poza usuwaniem złośliwego oprogramowania program ma również funkcje zapobiegające infekcji komputera. Aby skonfigurować Spybot (www.spybot.info) do ochrony przed spyware: Zmień interfejs programu ze standardowego na zaawansowany (menu Tryb/Zaawansowany). ... »

Różnice między routerem a przełącznikiem

W sieciach komputerowych stosuje się najczęściej dwa rodzaje urządzeń: routery i przełączniki (ang. switch). Zasadnicza różnica pomiędzy routerem i switchem tkwi w różnych zasadach działania obydwu urządzeń. Switch jest wyposażony w kilka gniazd LAN, pomiędzy którymi przesyła dane na podstawie zapamiętanych adresów fizycznych (MAC) podłączonych do niego kart sieciowych. Natomiast ... »