Wyniki wyszukiwania

Znalezione e-booki

Modyfikacje płyty instalacyjnej Windows

Częste formatowanie dysku, a co za tym idzie – ponowna instalacja systemu mogą być prawdziwą udręką. Wpisywanie danych podczas instalacji, personalizacja systemu, instalacja sterowników, poprawek i Service Packa – wszystko to pochłania bardzo dużo czasu i wymaga cierpliwości oraz zestawu płyt z niezbędnymi aplikacjami. Gdyby jednak istniała możliwość, aby tak (...)

Znalezione artykuły

Sprawdzanie poprawności danych w Excelu

Gdy chcemy być pewni, że użytkownik dokładnie wypełni nasz arkusz powinniśmy uaktywnić sprawdzanie poprawności danych. Excel będzie wówczas sam pilnował, czy do wszystkich rubryk zostały wpisane wartości. Załóżmy, że chcemy zabezpieczyć arkusz w taki sposób, aby podczas wprowadzania danych żadna z komórek nie pozostała pusta. Ponadto dane muszą być wpisywane jedne pod drugimi, ... »

Backup za pomocą narzędzi wbudowanych w Windows XP

Pomyśl przez chwilę, co by było, gdybyś utracił swoje pliki? Zagrożenie jest realne, ponieważ cyfrowym zasobom grożą różne niebezpieczeństwa, takie jak awaria dysku, atak wirusa, przypadkowe skasowanie itp. Tymczasem niewielkim nakładem sił i środków możesz zabezpieczyć się przed taką ewentualność.Użytkownicy Windows XP w wersji Professional mogą skorzystać z wbudowanego programu, ... »

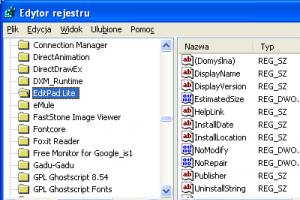

Usuwanie błędnych wpisów z listy Dodaj lub usuń programy

Zdarza się, że po usunięciu programu z Windows XP informacja o nim nadal znajduje się na liście Dodaj lub usuń programy. Rozwiązanie problemu wymaga edycji rejestru. Każdy program widoczny na liście Dodaj lub usuń programy ma swój wpis w specjalnym kluczu w rejestrze. Należy odszukać ten klucz w rejestrze i usunąć błędne wpisy po odinstalowanych programach. W tym celu:1. Przejdź ... »

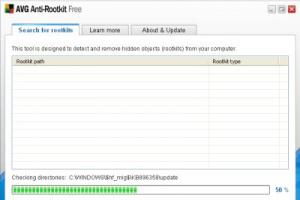

Usuwanie rootkitów

Rootkity służą do ukrywania szkodliwych działań prowadzonych przez hakera, a zmierzających do przejęcia kontroli nad komputerem użytkownika. Intruz może to osiągnąć poprzez podmianę plików, bibliotek systemowych lub zainstalowanie dodatkowego modułu jądra systemu. Rootkit potrafi zagnieździć się nawet w pamięci flash BIOS-u płyty głównej. W takiej sytuacji nawet formatowanie ... »

Czy trzeba wpisać powierzony zbiór danych do rejestru ABI

Jednym z zadań administratora bezpieczeństwa informacji jest prowadzenie jawnego rejestru zbiorów danych osobowych. ABI wpisuje do niego wszystkie zbiory danych przetwarzane przez administratora danych. Czy zaliczają się do nich także zbiory danych osobowych, które zostały administratorowi danych powierzone do przetwarzania? Czy informację o takich zbiorach administrator bezpieczeństwa ... »

Kontrola zapisu tekstu w Excelu

W trakcie wypełniania arkuszy tekstami, np. nazwami, ważne jest, aby ich zapis był spójny. Jeżeli zastosujemy sprawdzanie poprawności danych, nie będziemy musieli ręcznie ujednolicać zapisu i oszczędzimy czas na żmudne klikanie. Przyjmijmy, że w arkuszu Excela prowadzimy rejestr zawierający nazwy firm, imiona i nazwiska, a także kwoty. Nazwy firm powinny być wpisywane jedynie wielkimi ... »

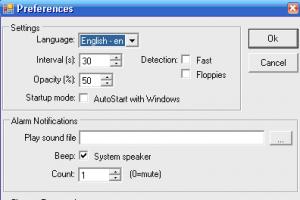

Kompletna blokada komputera

Odchodząc w pracy od biurka, często zostawiasz włączony komputer. Jednak pewnie nie chcesz, żeby ktoś grzebał w Twoich plikach, czy zrobił Ci głupi kawał, zmieniając, np. ustawienia przeglądarki. Jest na to skuteczne lekarstwo. Używając programu Predator, można całkowicie zablokować komputer, gdy musisz opuścić stanowisko pracy. Do kontroli dostępu program używa dość niestandardowego ... »

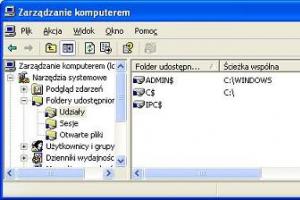

Wyłączanie udziałów administracyjnych w Windows XP

Już podczas instalacji Windows XP automatycznie udostępnia wszystkie istniejące partycje i ich zawartość, tworząc tzw. udziały administracyjne. Te udziały są tworzone z myślą o administratorach sieci, żeby ułatwić im zdalne zarządzanie komputerami. Stanowią jednak potencjalne zagrożenie, a poza tym nie każdy chce, żeby administratorzy sieci mogli przeglądać zawartość ich dysków. ... »

Porównywanie dwóch różnych wersji dokumentu

Aby lepiej zrozumieć to narzędzie, przeczytaj poniższe wskazówki: · W celu porównaniu dwóch różnych dokumentów tekstowych otwórz interesujący Cię dokument, który posłuży za bazę porównawczą. · Następnie z paska zadań wybierz następujące pozycje: Edytuj/Porównaj dokumenty. · Na ekranie Twojego monitora pojawi się okno Wstaw, z którego wybierz dokument, jaki zamierzasz ... »

Szybciej? Wyłączamy niepotrzebne aplikacje

Wolna pamięć robocza jest bardzo cenna. Jeżeli zbyt wiele programów pracuje jednocześnie, może obciążać to całą pamięć komputera. Spowolni to pracę sprzętu i niekorzystnie wpływa na trwałość dysku. Dlatego należy wyłączać wszystkie niepotrzebnie działające aplikacje. Wskazujemy też jak przywrócić przeglądarkę zdjęć Windows Photo Viewer.W tym celu należy kliknąć ... »