Wyniki wyszukiwania

Znalezione e-booki

Pracuj szybciej z komputerem

poznaj przydatne skróty klawiaturowe

Każdy wie, że znajomość skrótów klawiaturowych może znacznie ułatwić prace oraz zaoszczędzić czas. Każdy wie, ale mało kto, oprócz kilku podstawowych, zna inne przydatne podczas codziennej pracy skróty klawiaturowe. Kiedy czasem przez przypadek trafisz na listę dostępnych skrótów, zazwyczaj przeklinamy się w myślach, że nadal ich nie znamy, a przecież (...)

Jak dostosować Windows 10 do swoich potrzeb

Standardowe ustawienia Windows 10 nie zawsze są dostosowane do naszych indywidualnych potrzeb. Jednak nawet najprostsze zmiany pozwalają znacznie zwiększyć komfort użytkowania. Z pomocą naszego e-booka poświęconemu personalizacji systemu, dowiesz się m.in.: Jak wyłączyć zbędne dźwięki w Windows 10, Jak zmienić wygląd pulpitu, Jak uzyskać błyskawiczny dostęp do wszystkich programów i aplikacji w menu start Jak (...)

Windows 10

Najczęściej zadawane pytania i praktyczne odpowiedzi

Dobrze jest uczyć się na cudzych błędach i doświadczeniach. Dzięki naszemu e-bookowi „Windows 10 - najczęściej zadawane pytania i praktyczne odpowiedzi” poznasz najlepsze rozwiązania na realne i najczęściej występujące problemy z Windowsem 10 takie jak: Jak wyłączyć udostępnianie aktualizacji Windows 10? Jak na pasku Start umieścić skróty do często otwieranych plików? Jak włączyć (...)

Generalny przegląd komputera: Kontrola 4

Usuń dane śmieciowe z Windows 10

Im więcej pracujemy z Windows 10, tym więcej pozostaje na nim śladów i śmieciowych danych. Skutkiem tego rosną nam zagrożenia: tracimy miejsce na dysku, spada tempo pracy zwiększa się podatność na usterki. Co najmniej raz do roku należy zrobić z tym porządek. Z tym ebookiem zajmie Ci to tylko kilka minut. (...)

Generalny przegląd komputera: Kontrola 2

Jak gruntownie przebadać swój system Windows 10

Korzystasz z Windowsa 10? Komputer zaczął wolniej działać? A może chcesz się upewnić, czy wystarczająco dobrze chronisz się przed atakami na Twój komputer? Z pomocą naszego e-booka przeprowadzisz gruntowny przegląd swojego komputera, dzięki czemu będzie działał szybciej, a Twoje dane będą bezpieczniejsze. Z tej części dowiesz się jak gruntownie przebadać swój system (...)

Znalezione artykuły

Wirusy są tylko na niebezpiecznych stronach

Takie stwierdzenia można znaleźć na setkach stron, for i blogów - zwykle jest to coś w stylu "Ja nie instaluję antywirusa, bo nie jestem zagrożony. Nie odwiedzam stron z pornografią, crackami czy pirackimi programami - a przecież tylko na nich są wirusy, trojany i inne paskudztwa".Cóż, ten mit jest szczególnie mocno zakorzeniony, ponieważ jeszcze kilka lat temu takie stwierdzenie faktycznie ... »

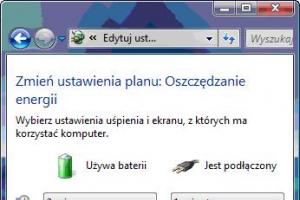

Ustawienia w Viście wydłużające czas pracy notebooka na bateriach

Dzięki baterii notebook może pracować przez jakiś czas odłączony od gniazdka, co przydaje się podczas podróży lub na wakacjach. Nawet, jeśli w komputerze zamontowany został akumulator o dużej pojemności, system operacyjny i wymagające aplikacje nieracjonalnie zarządzają dostępną energią. Należy pamiętać o kilku czynnościach, które przyczynią się do wyraźnego wydłużenia ... »

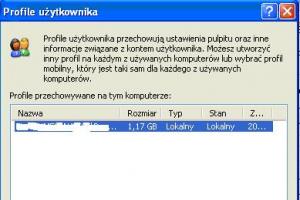

Rozwiązywanie problemów z profilami użytkowników

Profile użytkowników mogą być bardzo pomocne w pracy. Szczególnie ważne są one dla ludzi, dla których liczy się mobilność. Dzięki profilom mogą oni znaleźć swoje ustawienia na każdym komputerze w firmie. Problemy z profilami łatwo rozpoznać, ponieważ najczęściej tylko jeden użytkownik ma kłopoty ze swoimi ustawieniami lub programami. Natomiast inni użytkownicy na swoich kontach ... »

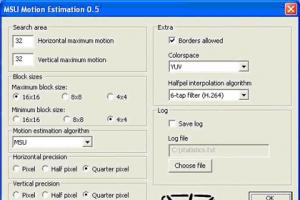

Bezpłatne oprogramowanie do edycji wideo

Zaczynając swoją przygodę z cyfrową obróbką wideo na pewno nie jesteś przygotowany na ponoszenie sporych, bo idących w setki, a nawet tysiące dolarów, kosztów profesjonalnego oprogramowania. W takiej sytuacji możesz skorzystać z bezpłatnych (opartych na licencji freeware lub open source) narzędzi, z których najciekawsze teraz pokrótce Ci przedstawimy.Ich wspólną zaletą jest brak ... »

Dodatkowe czcionki i słowniki w OpenOffice

Do instalowania dodatkowych czcionek i słowników niezbędne będą Ci dwa makra OpenOffice. Przedstawimy Ci wskazówki, w jaki sposób je odnaleźć oraz z nich skorzystać. Często się zdarza, że makra te zostały zaimplementowane w OpenOffice, jako kreator. Wybierasz wtedy Plik/Edycja/Kreatory/Zainstaluj czcionki z Internetu. Dla słowników wybierasz Zainstaluj nowe słowniki. Nie we wszystkich ... »

AjaXplorer 1.5

AjaXplorer to opensourcowy (licencja GNU LGPL) menadżer plikowy, działający w przeglądarce internetowej (współpracuje zarówno z Mozillą Firefox 2, jak i Internet Explorerem 6). Został napisany w PHP i JavaScripcie z użyciem technologii AJAX, dzięki czemu przy większości operacji nie wymaga przeładowywania strony.Jest dwupanelowy, a jego interfejs przypomina Norton Commandera, Total Commandera ... »

SQLite 3.5.0 alpha

Pojawiła się nowa, oznaczona numerem 3.5.0 alpha wersja popularnej w świecie PHP bazy danych SQLite. Niesie ona wiele zmian – jak informują twórcy tej bazy, w nowym wydaniu przepisano od podstaw ok. 10% całego kodu. Modyfikacje dotyczą operacji na najgłębszych poziomach bazy i nie wnoszą istotnych różnic w składni SQL-a.Najważniejszą nowością jest rozbudowa obsługi pamięci ... »

Głośniki wydają zniekształcony dźwięk, trzaski lub inne zakłócenia

Jeśli dźwięk wydobywający się z komputera jest zakłócony, najczęściej przyczyną jest nieprawidłowe podłączenie głośników. Sprawdź używany kabel audio pod kątem ewentualnych uszkodzeń przewodów lub wtyczki.Szczególnie wrażliwym miejscem na uszkodzenia jest połączenie przewodu i wtyczki. Upewnij się, że używasz dobrej wtyczki do dobrego gniazda i że włożona wtyczka nie ... »

Symantec rozszerza ofertę pakietów ochronnych dla sektora MSP

Firma Symantec poinformowała o rozszerzeniu swojej oferty oprogramowania ochronnego dla małych i średnich przedsiębiorstw, zapewniając klientom większy wybór i elastyczność. Nowy pakiet Symantec Protection Suite Advanced Business Edition – dostępny w lecie 2010 r. – zawiera kompletną ochronę stacji końcowych i poczty elektronicznej, a także funkcje tworzenia kopii zapasowych ... »

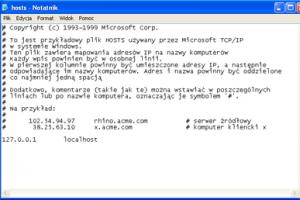

Podejrzane wpisy w pliku HOSTS

Przeglądarki WWW odczytują zawartość pliku HOSTS w celu sprawdzenia adresów IP stron WWW, które chcesz odwiedzić. Plik HOSTS to pozostałość z początków Internetu i obecnie z reguły nie zawiera żadnych informacji. Niestety najczęściej jest wykorzystywany przez szkodliwe oprogramowanie, które wprowadza do niego podejrzane wpisy, kierujące Twoją przeglądarkę na zupełnie inne strony ... »