Wyniki wyszukiwania

Znalezione e-booki

Znalezione artykuły

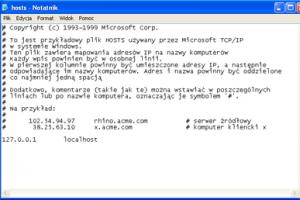

Podejrzane wpisy w pliku HOSTS

Przeglądarki WWW odczytują zawartość pliku HOSTS w celu sprawdzenia adresów IP stron WWW, które chcesz odwiedzić. Plik HOSTS to pozostałość z początków Internetu i obecnie z reguły nie zawiera żadnych informacji. Niestety najczęściej jest wykorzystywany przez szkodliwe oprogramowanie, które wprowadza do niego podejrzane wpisy, kierujące Twoją przeglądarkę na zupełnie inne strony ... »

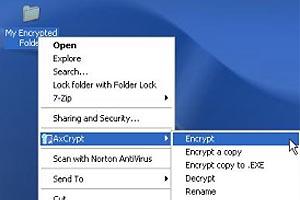

AxCrypt – narzędzie do szyfrowania plików

Jeśli szukasz bezpłatnego oraz łatwego w obsłudze narzędzia do szyfrowania plików – AxCrypt jest dla Ciebie. Narzędzie wykorzystuje algorytm AES z 128-bitowym kluczem szyfrującym. Łatwy proces instalacyjny, integracja z menu kontekstowym, czy możliwość obsługi z poziomu wiersza poleceń to tylko niektóre zalety programu. Aby zaszyfrować pliki: Pobierz i uruchom plik instalacyjny. ... »

Puno 0.5

Puno to opensourcowe (licencja GNU LGPL), napisane w C++ rozszerzenie języka PHP5, umożliwiające jego współpracę z OpenOffice.org. Jego działanie opiera się na wykorzystaniu interfejsu programistycznego (UNO Programming API) tego pakietu biurowego, co pozwala w praktyce na tworzenie aplikacji PHP-owych korzystających z dowolnych możliwości OO, m.in. generowania, odczytu i modyfikacji dokumentów.Przykładowo, ... »

SQLite 3.4.0

Pojawiła się wersja 3.4.0 popularnej nie tylko w świecie PHP bazy danych SQLite. Stoi ona przede wszystkim pod znakiem naprawienia wielu usterek. Przykładowo, usunięty został poważny błąd związany z obsługą transakcji: jeżeli w trakcie przeprowadzania operacji należących do transakcji wystąpił błąd SQLITE_BUSY, mogło dojść do uszkodzenia bazy danych.Identyczne ryzyko istniało ... »

Audyty IT - dlaczego warto? Profesjonalny Audyt Informatyczny dla Twojej firmy

Bez względu na to czy prowadzisz niewielką działalność, czy zarządzasz wieloosobowym przedsiębiorstwem, powinieneś zadbać o poprawne działanie systemu informatycznego. Na jakie aspekty ochrony warto zwrócić szczególną uwagę? Jak dostosować zakres ochrony do indywidualnych potrzeb firmy? Lizard proponuje wsparcie w procesie wykrywania zagrożeń i ustalania systemu zabezpieczeń.Audyty ... »

Czy konto Microsoft jest bezpieczne

Niemożliwe! Wskutek problemu z zabezpieczeniami, atakujący mogą łatwo przejąć kontrolę nad kontem Microsoft. Objaśniamy jak się chronić.Połączenie adresu mailowego i hasła służy zarówno do dostępu do maili w Outlooku, jak i do osobistych dokumentów i obrazów na dysku OneDrive. Powinniśmy zatem bardzo uważać, aby dane logowania nie dostały się w niepożądane ręce. Ale teraz ... »

Wysyłanie arkusza pocztą e-mail

Gotowy arkusz z raportem sprzedaży chcemy przekazać swojemu szefowi. Najprostszy sposób to wysyłka tego skoroszytu pocztą elektroniczną. Możemy to zrobić w uproszczony sposób z poziomu arkusza Excela.Aby to zrobić: Otwórz skoroszyt i kliknij menu Plik/Zapisz i wyślij/Wyślij za pomocą poczty e-mail/Wyślij jako załącznik. Zostanie utworzona nowa wiadomość e-mail. Jako załącznik ... »

Spadek wydajności karty graficznej

Jednym z problemów z kartami graficznymi jest ich zmniejszona wydajność, która nie odpowiada zapewnieniom producenta albo wcześniej zaobserwowanej szybkości działania karty. Za taki stan rzeczy odpowiada najczęściej stale włączony tryb 2D.Większość kart wideo działa obecnie w dwóch trybach. Ekonomiczniejszy 2D pozwala na zużycie mniejszej ilości prądu przy dostarczaniu komputerowi ... »

Rogueware – podejrzany antywirus

W komputerze, do tej pory działającym bez przeszkód, na ekranie wyskakuje okno o zainfekowaniu wirusem. Często opis jest zatrważający – program informuje, że w komputerze jest wiele wirusów, Twoje dane za chwilę zostaną skasowane, etc. Potrzebujesz ochrony, najlepiej z wykorzystaniem programu, który taką informację Ci wyświetlił.Prawdopodobnie otworzyłeś podejrzany załącznik ... »

Tworzenie kopii zapasowej płyty CD/DVD

Płyty kompaktowe są bez wątpienia wygodnych nośnikiem danych, ale niestety dość podatnym na uszkodzenia. Nawet odłożenie świeżo nagranej płyty CD „na półkę” nie gwarantuje, że będzie ona odczytywalna bez żadnych błędów. Dlatego też warto tworzyć kopie zapasowe nośników optycznych – albo na innych krążkach albo na dysku twardym.Podstawowym sposobem jest zwyczajne ... »