Wyniki wyszukiwania

Znalezione e-booki

Znalezione artykuły

webERP 3.071

webERP to opensourcowy (licencja GNU GPL), napisany w PHP system typu ERP (ang. Enterprise Resource Planning), służący do zarządzania firmą, jej zasobami i procesami biznesowymi. Obsługuje dowolną liczbę posiadanych przez nas kont i subkont bankowych. Funkcjonalność webERP koncentruje się wokół spraw finansowo-księgowych. System pozwala m.in. na zarządzanie inwentarzem naszych produktów ... »

Jaki portfel kryptowalut na smartfona?

W dzisiejszych czasach telefony stanowią nieodłączny element życia człowieka. Każdy używa tego innowacyjnego urządzenia w celu ułatwienia swojego funkcjonowania. Przykładowo ludzie używają telefonów do zamawiania jedzenia, zakupów, do rozmów ze znajomymi, a nawet uczenia się nowych umiejętności. Korzystanie z telefonów komórkowych to niesamowity biznes, który rozrasta się z każdą ... »

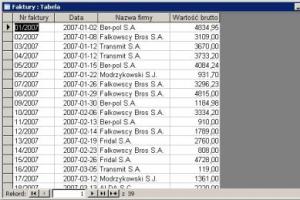

Importowanie danych z bazy Accessa do Excela

W bazie danych programu Access masz tabelę faktur. W Excelu chciałbyś zrobić analizę dla zarządu firmy i zaimportować z bazy dane faktur, ale w taki sposób, aby były one na bieżąco aktualizowane w arkuszu Excelu. W takim wypadku najprościej wstawić w Excelu kwerendę bazy danych.Rys. 1. Tabela Faktury w bazie AccessaAby to wykonać:1. W nowym arkuszu kliknij na komórce A1 i wybierz polecenie ... »

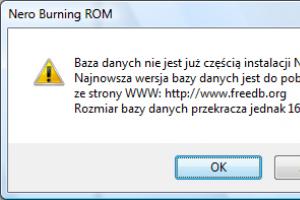

Automatyczne uzupełnianie informacji o utworach w Nero

Witryna Freedb.org zarządza setkami tysięcy informacji o płytach Audio-CD. Przechowuje tytuły albumów i utworów, nazwy wykonawców itp. Dostęp do danych jest możliwy poprzez Internet lub na własnym komputerze przez pobraną wersję off-line. Tę wersję bazy danych można podczepić do używanego programu do nagrywania, np. Nero. By to zrobić, wykonaj następujące kroki: Utwórz katalog, ... »

Totalna ochrona danych

McAfee wprowadził rozwiązanie Total Protection for Data, które zapewnia ochronę, widoczność i kontrolę poufnych danych. To nowe rozwiązanie jest wyposażone w funkcje szyfrowania punktów końcowych, sterowania urządzeniami oraz ochrony przed utratą danych. Powstało z uwagi na rosnącą liczbę przepisów, które wymagają od przedsiębiorstw zapewnienia ochrony prywatności klientów oraz ... »

EMC ułatwia ochronę danych klientów

Firma EMC przedstawiła EMC NetWorker, rozwiązanie integrujące technologię eliminowania duplikacji i ciągłej ochrony danych (Continuous Data Protection - CDP) w środowisku tworzenia kopii zapasowych i odtwarzania danych. EMC NetWorker wykorzystuje nowe elementy dostępne w rozwiązaniu EMC Avamar oraz EMC RecoverPoint. Użytkownicy infrastruktury EMC NetWorker zyskają również - oprócz dostępnych ... »

"Rok do RODO" – poznaj wskazówki GIODO w sprawie wdrażania unijnego rozporządzenia o ochronie danych

Cykl „Rok do RODO – sprawdzian gotowości” przygotowany przez Generalnego Inspektora Ochrony Danych Osobowych (GIODO) składa się łącznie z 17 krótkich artykułów, w których omówione są najważniejsze zmiany wprowadzane przez rozporządzenie Parlamentu Europejskiego i Rady (UE) 2016/679 z 27 kwietnia 2016 r. w sprawie ochrony osób fizycznych w związku z przetwarzaniem danych osobowych ... »

Jakie uwagi do zmian w przepisach o ochronie danych przedstawił GIODO

Generalny Inspektor Ochrony Danych Osobowych krytycznie odniósł się do przedstawionych przez Ministerstwo Cyfryzacji projektów ustawy o ochronie danych osobowych i ustawy – Przepisy wprowadzające ustawę o ochronie danych osobowych.Zdaniem GIODO przepisy nowej ustawy o ochronie danych osobowych nie gwarantują nowemu organowi ochrony danych (Prezes Urzędu Ochrony Danych Osobowych) niezależności. ... »

Jeśli firma zewnętrzna niszczy dokumenty z danymi, musisz podpisać umowę powierzenia

Dane osobowe trzeba chronić nie tylko wtedy, gdy z nich korzystamy, ale np. także, gdy chcemy je usunąć. Trzeba pamiętać, że każda operacja wykonywana na danych osobowych, także usuwanie, to ich przetwarzanie. Musisz mieć więc do tego odpowiednią podstawę prawną. W przypadku zlecania usunięcia dokumentów z danymi, będzie to umowa powierzenia.Przedsiębiorstwa zbierają, gromadzą ... »

LeakProof 3.0

Trend Micro udostępnia swój pierwszy produkt do zapobiegania wyciekaniu danych. Oferowane przez firmę Trend Micro rozwiązanie LeakProof 3.0 chroni przed wyciekaniem danych i zagrożeniami dzięki dostarczaniu odpowiedniej wiedzy technicznej i interakcji z użytkownikami. Najnowszą wersję produktu uzyskano dzięki przejęciu firmy Provilla.Większość przypadków wyciekania danych wynika z zaniedbań ... »