Wyniki wyszukiwania

Znalezione e-booki

Znalezione artykuły

Aktualizacja wykresu w dokumencie Word cz. 2

Automatyczne aktualizowanie łączy do pliku Excela. Przy następnym otwarciu dokumentu Worda może wyświetlić się komunikat widoczny na rysunku 4 lub podobny. Rys. 4. Monit wyświetlający się przy aktualizowaniu łączy do innych plików w Wordzie 2003Przyciśnij przycisk Tak, jeśli chcesz zaktualizować wykres. Jeśli przyciśniesz Nie, to wykres nie zostanie zaktualizowany, lecz zawsze ... »

Formatowanie warunkowe w posortowanych listach osobowych

Aby poprawić czytelność posortowanych zestawień, warto wykorzystać formatowanie warunkowe. Pozwoli nam zastosować w naszej tabeli kolumnę z literami wiodącymi ułatwiającymi wyszukiwanie konkretnych osób.Załóżmy, że chcemy umieścić na tablicy ogłoszeniowej listę wszystkich pracowników, którzy zostali zakwalifikowani do szkolenia. Będzie ona zawierać kilkaset pozycji. Mimo że ... »

Tester oprogramowania – jak pracuje, ile zarabia i jak nim zostać?

Testowanie oprogramowania to nierozłączna część procesu tworzenia produktu dla klienta. Z tego powodu osoby weryfikujące pracę programistów są tak poszukiwane przez pracodawców. Co trzeba zrobić, by zacząć karierę w tym zawodzie i jakie daje perspektywy?Jak wygląda praca testera oprogramowania?Tester to osoba, której zadaniem jest weryfikacja działania kodu oprogramowania napisanego ... »

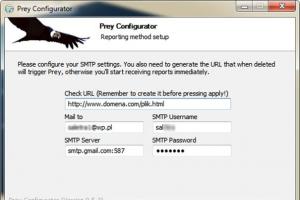

Ustawianie wysyłania raportów na konto e-mail w programie Prey

Prey oferuje panel administracyjny, który umożliwia, m.in. przeglądanie raportów dotyczących urządzeń oznaczonych prze Ciebie jako skradzione. Prey ma też możliwość ustawienia wysyłki informacji o stanie danego urządzenia bezpośrednio na adres e-mail. Takie rozwiązanie powinno być bardziej przystępne, np. dla osób często używających smartfonów, gdzie odebranie poczty w kliencie ... »

Uzyskiwanie szczegółowych informacji o skradzionym urządzeniu w programie Prey

Domyślne ustawienia zastosowane w panelu administracyjnym Prey nie gwarantują uzyskiwania możliwie najbardziej szczegółowych reportów na temat skradzionego sprzętu. Zmieniając kilka ustawień, uzyskasz bardziej dokładną wiedzę na temat położenia Twojego urządzenia. Aby zmienić ustawienia dla danego urządzenia w panelu administracyjnym Prey Project:W pierwszej zakładce widoczne są ... »

Dostęp do zaawansowanych ustawień twardego dysku

Twardy dysk to element komputera, na którego parametry pracy użytkownik ma niewielki wpływ, ale z wykorzystaniem specjalnej aplikacji dostosujesz pracę twardziela do swoich potrzeb, a także otrzymasz możliwość dokładnego śledzenia wydajności zapisu i odczytu danych.Bezpłatny program Victoria służy do diagnozowania jednego z bardziej awaryjnych elementów każdego komputera - dysków ... »

Bezpieczeństwo z chmury

Trend Micro wprowadza na rynek hybrydowe zabezpieczenie SaaS poczty elektronicznej, które łączy w sobie ochronę w chmurze i urządzenie wirtualne VMware Ready instalowane u klienta. Firma Trend Micro poinformowała o wprowadzeniu na rynek najnowszej wersji rozwiązania InterScan Messaging Security Virtual Appliance (IMSVA). Jest to unikatowe, hybrydowe zabezpieczenie poczty elektronicznej, które ... »

Sprawdzanie, czy komórka jest ukryta

W obszernych zestawieniach często ukrywa się wybrane wiersze lub kolumny, aby poddać analizie tylko część tabeli. Niezwykle przydatna jest wówczas możliwość odczytania, czy dana komórka jest ukryta czy nie. Stosuje się w takich przypadkach funkcję SUMY.POŚREDNIE. Dzięki niej można przeprowadzić obliczenia z pominięciem komórek ukrytych. Jednak przy obszernym zestawieniu o poziomym ... »

Automatyczne oznaczanie na billingu prywatnych rozmów pracowników

Pracownicy często muszą rozliczać się z prywatnych rozmów telefonicznych wykonywanych ze służbowych komórek. Aby tego dokonać, muszą wcześniej podać, muszą wcześniej numery prywatnych telefonów, pod które mogą dzwonić. W jaki sposób można stworzyć formułę, która porównywałaby pary telefonów w billingu z tabelą telefonów prywatnych?Aby to wykonać: W komórce F2 wpisz ... »

Zliczanie niepowtarzalnych wartości w Excelu

Wiele razy potrzebujemy zliczyć, ile jest niepowtarzalnych wartości w danym zestawieniu. Poniżej pokażemy, jaką formułę zastosować w takim wypadku na postawie przykładu opartego o zestawienie zgłoszeń awarii i usterek.Rys. 1. Arkusz zawierający zestawienie zgłoszeń i awariiW drugim arkuszu znajduje się statystyka zgłoszeń przedstawiona na rysunku 2.Rys. 2. Arkusz zawierający statystykę ... »