Wyniki wyszukiwania

Znalezione e-booki

Znalezione artykuły

Narzędzia do tworzenia prezentacji

Program Impress został wyposażony w wiele ciekawych narzędzi, których zadaniem jest uatrakcyjnianie prezentacji. Wśród sposobów modyfikowania, stosowania standardowych i niestandardowych efektów prezentacji wyróżniają się prezentacje indywidualne czy stosowanie animowanych plików GIF. W haśle tym dowiecie się: W jaki sposób stosować animowane pliki GIF? Jak przesuwać obiekty i tekst ... »

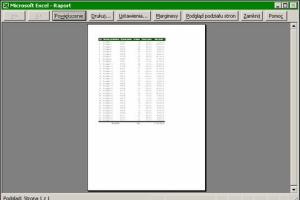

Drukowanie arkusza – wskazówki

Szef poprosił Cię o wydrukowanie zestawienia sprzedaży, które przygotowywałeś dla niego od kilku dni. Chcesz, aby na papierze wyglądało estetycznie i przejrzyście. Zapisałeś skoroszyt, kliknąłeś przycisk Drukuj na pasku narzędziowym i niestety wydruk nie wygląda elegancko. Zestawienie nie zostało wyśrodkowane względem kartki A4, w stopce brakuje Twojego imienia i nazwiska oraz daty ... »

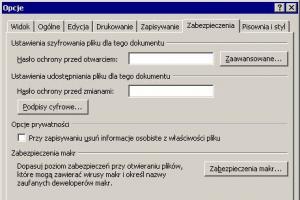

Zabezpieczanie plików aplikacji pakietu Office

Często spotykasz się z problemem, w jaki sposób zabezpieczyć pliki aplikacji pakietu Office, tj. dokumenty Worda, skoroszyty Excela czy prezentacje PowerPointa, przed niepowołanym dostępem innych osób. W tym e-letterze opiszemy podstawowe opcje zabezpieczania tych plików przed otwarciem i edycją takich plików. Zabezpieczanie plików hasłem przy otwarciu pliku Podstawowym sposobem jest ... »

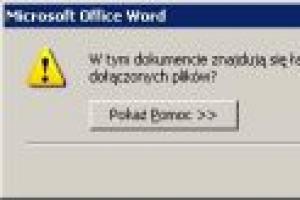

Aktualizacja wykresu w dokumencie Word cz. 2

Automatyczne aktualizowanie łączy do pliku Excela. Przy następnym otwarciu dokumentu Worda może wyświetlić się komunikat widoczny na rysunku 4 lub podobny. Rys. 4. Monit wyświetlający się przy aktualizowaniu łączy do innych plików w Wordzie 2003Przyciśnij przycisk Tak, jeśli chcesz zaktualizować wykres. Jeśli przyciśniesz Nie, to wykres nie zostanie zaktualizowany, lecz zawsze ... »

Formatowanie warunkowe w posortowanych listach osobowych

Aby poprawić czytelność posortowanych zestawień, warto wykorzystać formatowanie warunkowe. Pozwoli nam zastosować w naszej tabeli kolumnę z literami wiodącymi ułatwiającymi wyszukiwanie konkretnych osób.Załóżmy, że chcemy umieścić na tablicy ogłoszeniowej listę wszystkich pracowników, którzy zostali zakwalifikowani do szkolenia. Będzie ona zawierać kilkaset pozycji. Mimo że ... »

Tester oprogramowania – jak pracuje, ile zarabia i jak nim zostać?

Testowanie oprogramowania to nierozłączna część procesu tworzenia produktu dla klienta. Z tego powodu osoby weryfikujące pracę programistów są tak poszukiwane przez pracodawców. Co trzeba zrobić, by zacząć karierę w tym zawodzie i jakie daje perspektywy?Jak wygląda praca testera oprogramowania?Tester to osoba, której zadaniem jest weryfikacja działania kodu oprogramowania napisanego ... »

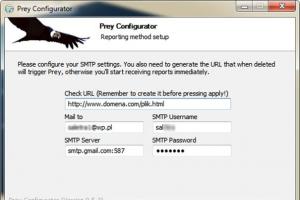

Ustawianie wysyłania raportów na konto e-mail w programie Prey

Prey oferuje panel administracyjny, który umożliwia, m.in. przeglądanie raportów dotyczących urządzeń oznaczonych prze Ciebie jako skradzione. Prey ma też możliwość ustawienia wysyłki informacji o stanie danego urządzenia bezpośrednio na adres e-mail. Takie rozwiązanie powinno być bardziej przystępne, np. dla osób często używających smartfonów, gdzie odebranie poczty w kliencie ... »

Uzyskiwanie szczegółowych informacji o skradzionym urządzeniu w programie Prey

Domyślne ustawienia zastosowane w panelu administracyjnym Prey nie gwarantują uzyskiwania możliwie najbardziej szczegółowych reportów na temat skradzionego sprzętu. Zmieniając kilka ustawień, uzyskasz bardziej dokładną wiedzę na temat położenia Twojego urządzenia. Aby zmienić ustawienia dla danego urządzenia w panelu administracyjnym Prey Project:W pierwszej zakładce widoczne są ... »

Dostęp do zaawansowanych ustawień twardego dysku

Twardy dysk to element komputera, na którego parametry pracy użytkownik ma niewielki wpływ, ale z wykorzystaniem specjalnej aplikacji dostosujesz pracę twardziela do swoich potrzeb, a także otrzymasz możliwość dokładnego śledzenia wydajności zapisu i odczytu danych.Bezpłatny program Victoria służy do diagnozowania jednego z bardziej awaryjnych elementów każdego komputera - dysków ... »

Bezpieczeństwo z chmury

Trend Micro wprowadza na rynek hybrydowe zabezpieczenie SaaS poczty elektronicznej, które łączy w sobie ochronę w chmurze i urządzenie wirtualne VMware Ready instalowane u klienta. Firma Trend Micro poinformowała o wprowadzeniu na rynek najnowszej wersji rozwiązania InterScan Messaging Security Virtual Appliance (IMSVA). Jest to unikatowe, hybrydowe zabezpieczenie poczty elektronicznej, które ... »