Wyniki wyszukiwania

Znalezione e-booki

Znalezione artykuły

Wirtualne rozwiązania NETASQ

NETASQ, dostawca rozwiązań do zintegrowanego zabezpieczania sieci firmowych, wprowadza do swojej oferty linię wirtualnych rozwiązań. Seria V rozwiązań NETASQ służy do zabezpieczania komunikacji w wirtualnych środowiskach sieciowych.Zdaniem ekspertów z branży IT nie można powstrzymać rozwoju wirtualizacji rozwiązań sieciowych. Zastosowanie wirtualizacji pozwala przedsiębiorstwom ograniczyć ... »

Bezpłatny firewall

Trustix Enterprise Firewall 4.8 beta to nowa, testowa wersja uznanej zapory sieciowej. Oprogramowanie jest dostępne bezpłatnie, a finalna wersja 4.8 powinna być dostępna przed końcem 2007 roku. Trustix Enterprise Firewall jest firewallem przeznaczonym do ochrony sieci w małych i średnich przedsiębiorstwach. Można go pobrać ze strony http://firewall.trustix.com/small. Wersja 4.8 zawiera ... »

Bezpieczne surfowanie w odizolowanym środowisku

Surfując w Internecie za pomocą przeglądarki WWW narażasz swój system operacyjny na zagrożenia pochodzące z Sieci. Istnieje jednak sposób, dzięki któremu możliwe jest odizolowywanie przeglądarki od systemu operacyjnego.Do tego celu służy program ZoneAlarm ForceField. Oprócz ochrony systemu Windows, program zabezpiecza przed phisingiem i pomaga zachować prywatność. Po instalacji dokonana ... »

IBM planuje w 2008 roku wydać 1,5 miliarda dolarów na bezpieczeństwo

Firma chce przeznaczyć tę kwotę na rozwój produktów związanych z bezpieczeństwem. Jest to dwukrotnie więcej, niż dotychczas.IBM opublikował raport, z którego wynika, że zapewnienie bezpieczeństwa staje się coraz trudniejsze. Przyczynami tego stanu rzeczy jest złożoność infrastruktury IT, bardziej wyrafinowane zagrożenia oraz częstsze wykorzystanie sieci komputerowej do pracy zespołowej. ... »

Citrix wizjonerem optymalizacji WAN

Gartner umieścił firmę Citrix w kwadrancie wizjonerów w swoim raporcie "Magic Quadrant for WAN Optimization Controllers, 2007". Raport Magic Quadrant firmy Gartner to graficzna reprezentacja rynku w określonym przedziale czasu. Pokazuje jak wybrani producenci spełniają określone kryteria rynkowe zdefiniowane przez firmę Gartner. Raport ocenia 14 różnych producentów rozwiązań do optymalizacji ... »

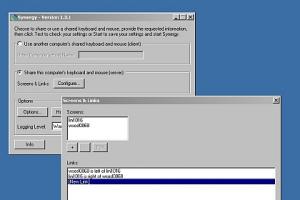

Obsługa wielu komputerów jedną klawiaturą i myszą

Program Synergy pozwala w łatwy sposób współdzielić mysz oraz klawiaturę pomiędzy wieloma komputerami w sieci, pracującymi pod kontrolą różnych wersji systemu operacyjnego, każdy z własnym ekranem, bez konieczności stosowania specjalnego sprzętu. Program przydaje się, gdy na biurku stoi kilka komputerów, a każdy używa własnego monitora. Przenoszenie kursora myszy pomiędzy komputerami ... »

Windows Vista Hardware Assessment 2.0

Microsoft udostępnił drugą już wersję narzędzia do analizy komputerów lokalnych oraz pracujących w sieci pod kątem zgodności sprzętowej z Windows Vista oraz Microsoft Office 2007. Narzędzie to jest adresowane przede wszystkim do administratorów, którzy planują migrację do najnowszej wersji okienek.Działanie narzędzia jest bardzo proste i sprowadza się do kilku kroków: Inwentaryzacja ... »

Network Monitor 3.1

Z witryny Connect firmy Microsoft pobrać można najnowszą odsłonę popularnego narzędzia do monitorowania ruchu w sieci - Network Monitor 3.1. W najnowszej wersji dodano możliwość przechwytywania i sniffowania ruchu w sieciach bezprzewodowych, zmodyfikowano interfejs użytkownika, tak aby tworzenie zaawansowanych filtrów było łatwiejsze, wyposażono narzędzie w mechanizm powiadamiania o ... »

Uwaga na maile od Microsoft

Po raz kolejny w sieci pojawił się fałszywy mailing, którego nadawcą jest dział wsparcia i pomocy firmy Microsoft. Zgodnie z treścią fałszywej wiadomości email zawiera on łatę na jedną z luk systemu Windows.Każdy kto zna politykę koncernu w kwestii publikowania łat i poprawek, zapewne od razu nabierze podejrzeń. Problemem mogą być jednak niczego nieświadomi zwykli użytkownicy, ... »

Ukrywanie udostępnionych folderów

Udostępniając dyski lub foldery w sieci, nie zawsze chcemy, aby zasoby te były widoczne i dostępne dla wszystkich użytkowników znajdujących się w sieci lokalnej. Opcje dostępu możemy kontrolować, definiując grupy oraz uprawnienia użytkowników. Możemy również ukryć udostępniony zasób, tak aby nie był widoczny przez użytkowników (w Moim miejscu sieciowym lub Otoczeniu sieciowym). ... »