Wyniki wyszukiwania

Znalezione e-booki

Znalezione artykuły

Free Axence NetTools

Axence udostępnia kolejne bezpłatne narzędzia do administrowania sieciami. W związku z rosnącą liczbą użytkowników aplikacji Free Axence NetTools, firma Axence, producent rozwiązań do zarządzania sieciami, udostępniła kolejne darmowe narzędzia do administrowania sieciami. Aplikację wzbogacono o 5 nowych funkcji, do tej pory dostępnych jedynie w wersji Professional. Teraz administratorzy ... »

Jak sprawdzić ip routera?

Za pośrednictwem IP routera dany sprzęt łączy się z internetem lub innymi sprzętami w obrębie sieci LAN oraz Wi-Fi. Adres jest unikalny dla każdego urządzenia, które jest wpięte w ramach jednej sieci przez dostawcę internetu.Czym różni się router Wi-Fi od modemu?Modem umożliwia korzystanie z sieci, transformując sygnał otrzymywany od dostawcy na właściwy dla komputera. Dawniej ... »

Omijanie internetowych blokad z wykorzystaniem serwera proxy

Jeżeli administrator Twojej sieci stwierdzi, że nie powinieneś odwiedzać jakiejś strony, może łatwo zablokować Ci dostęp do niej. Wówczas wszystkie próby wizyty na takiej stronie będą blokowane, a Twoja przeglądarka poinformuje Cię o błędzie połączenia. Jednak jest na to sposób.Pomysł polega na wprowadzeniu do komunikacji pośrednika, z którym Twój komputer będzie się łączył ... »

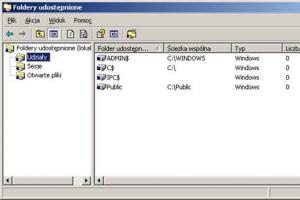

Szybki dostęp do ustawień udostępniania plików i folderów

System Windows pozwala w łatwy sposób udostępniać w sieci pliki i foldery zapisane na dysku twardym komputera. Jeśli chcesz przekonać się, czy w Twoim komputerze zostały udostępnione jakieś zasoby dysku, skorzystaj z narzędzia Foldery udostępnione.Aby je uruchomić, niezależnie od używanej wersji Windows wpisz polecenie fsmgmt.msc. W nowym oknie kliknij Udziały i pojawi się lista folderów, ... »

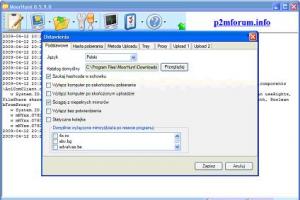

P2M – legalne pobieranie filmów, muzyki i gier

Wymiana plików między użytkownikami Internetu to zjawisko niezwykle powszechne. Służą do tego przede wszystkim sieci P2P. Ich głównym założeniem jest możliwość pobierania danych przez użytkownika oraz możliwość ich udostępniania. Pobierając konkretny program, automatycznie jest on udostępniany innym zainteresowanym. Jednak rozpowszechnianie pirackich plików (filmów, gier, programów) ... »

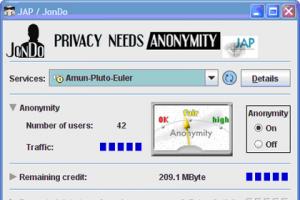

Zachowaj anonimowość w Internecie

Podczas surfowania w Internecie w odwiedzanych miejscach zostają po Tobie ślady, przede wszystkim adres IP, który pozwala zidentyfikować komputer. Jeśli chciałbyś zachować anonimowość i nie zdradzać swoich prawdziwych danych, warto sięgnąć po wyspecjalizowane programy.Kilka programów opracowano specjalnie z myślą o tym, żeby użytkownik pozostał anonimowy w sieci. Jednym z nich ... »

Kopiowanie danych między komputerami przez kabel USB

Chciałbyś szybko skopiować dane między dwoma komputerami, ale nie bardzo znasz się na konfiguracji sieci. Najlepiej połącz komputery kablem USB i kopiuj dane prawie pięć razy szybciej niż w sieci lokalnej. Do połączenia dwóch komputeów przez złącze USB potrzebujesz specjalnego kabla USB (cena ok. 100 zł) wyposażonego w niewielki układ elektroniczny. Taki kabel nosi nazwę „bridged” ... »

Pominięcie otwierania pliku za pomocą programu z sieci

Ta porada przyda się w przypadku otwierania plików o nieznanym formacie. Pojawia się wtedy pytanie o możliwość wyszukania w Internecie odpowiedniej aplikacji do jego uruchomienia.Jeśli chcesz wyłączyć tę funkcję, wykonaj poniższe kroki: W edytorze rejestru odszukaj klucz HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer.Załóż nową wartość typu DWORD lub zmodyfikuj ... »

Ukrywanie adresu IP

Każdy komputer podłączony do Internetu ma unikalny adres IP. Niewiele osób wie, że znając ten ciąg cyfr, można w dosyć łatwy sposób poznać miejsce zamieszkania użytkownika Sieci. Instalując program NotMyIP, zmienisz swój adres IP na inny (np. wskazujący na to, iż pochodzisz ze Stanów Zjednoczonych). W ten sposób możliwe jest również korzystanie z serwisów przeznaczonych wyłącznie ... »

Intrusion Defense Firewall

Firma Trend Micro wprowadza oprogramowanie OfficeScan 8.0 z zaawansowaną zaporą i funkcją zapobiegania włamaniom do komputera głównego umożliwia blokowanie zagrożeń i exploitów w punktach końcowych sieci.Intrusion Defense Firewall (IDF) to moduł oprogramowania OfficeScan 8.0, który przenosi funkcję zapobiegania włamaniom do komputerów użytkowników (HIPS), czyli z poziomu sieci na ... »