Wyniki wyszukiwania

Znalezione e-booki

Znalezione artykuły

Przeprowadziłeś sprawdzenie ochrony danych? Czas przygotować sprawozdanie

Każdy administrator bezpieczeństwa informacji przynajmniej raz w roku powinien przeprowadzić sprawdzenie zgodności przetwarzania danych osobowych z przepisami. Z każdego takiego sprawdzenia musi przygotować sprawozdanie. Sprawdź, jakie obowiązkowe informacje należy w nim zawrzeć.Obowiązek prowadzenia sprawdzeń nałożyła na administratorów bezpieczeństwa informacji, nowelizacja ustawy ... »

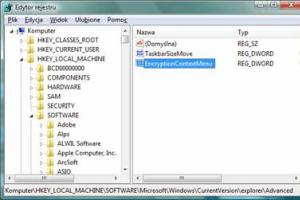

Szyfrowanie danych z poziomu menu kontekstowego w Windows Vista

Windows Vista oferuje możliwość szyfrowania danych zgromadzonych w folderach. Niestety korzystanie z tej opcji nie dla wszystkich użytkowników jest wygodne. Za każdym razem należy bowiem uruchamiać okno właściwości szyfrowanego elementu. Jeśli wielokrotnie korzystasz z tej metody zabezpieczenia danych, mamy dla Ciebie przydatne rozwiązanie. Możesz dodać polecenie szyfrowania bądź ... »

Pracownicy przyznają się do zmniejszania bezpieczeństwa poufnych danych

Przeprowadzone przez RSA badania ujawniają nieświadome działania pracowników korporacji i administracji rządowej, które zagrażają bezpieczeństwu poufnych danych. Wyniki wskazują potrzebę ścisłego monitorowania zagrożeń informacji. Ankietę przeprowadzono na początku listopada 2007 roku wśród pracowników biurowych z firm prywatnych i organizacji rządowych w Bostonie i Waszyngtonie. ... »

Kiedy można udostępnić dane o wynagrodzeniu pracownika

Informacje o wysokości wynagrodzenia to dane osobowe. Czy można je udostępnić? Czy takie same zasady dotyczą "zwykłych" pracowników i osób pełniących funkcje publiczne? Sprawdź stanowisko eksperta ds. ochrony danych osobowych.Ochrona informacji o wynagrodzeniu pracowników wynika nie tylko z przepisów ustawy o ochronie danych osobowych, ale także z Kodeksu pracy. Z mocy art. 111 ... »

Sprawdzanie poprawności danych liczbowych w excelu

Niekiedy przez pomyłkę wprowadzamy do arkuszy liczby, które zbytnio odbiegają od założeń przyjętych w analizie danych. Narzędzie Excela o nazwie sprawdzanie poprawności danych będzie nas ostrzegać, gdy wprowadzimy do arkusza liczby, które nie mieszczą się w określonym przedziale. Przyjmijmy, że zbudowaliśmy zestawienie, w którym będą porównywane wyniki kilku zakładów w minionych ... »

Kontrola zapisu tekstu w Excelu

W trakcie wypełniania arkuszy tekstami, np. nazwami, ważne jest, aby ich zapis był spójny. Jeżeli zastosujemy sprawdzanie poprawności danych, nie będziemy musieli ręcznie ujednolicać zapisu i oszczędzimy czas na żmudne klikanie. Przyjmijmy, że w arkuszu Excela prowadzimy rejestr zawierający nazwy firm, imiona i nazwiska, a także kwoty. Nazwy firm powinny być wpisywane jedynie wielkimi ... »

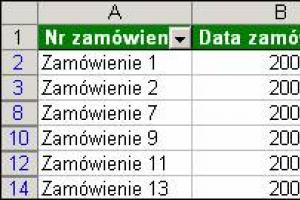

Zapisywanie układu danych w arkuszu

Analizujesz długą listę zamówień wg wielu kryteriów. Grupujesz dane za pomocą autofiltra niestandardowego i uzyskujesz różne zestawy wartości. Usuwasz jedne kryteria filtrowania i za chwilę wprowadzasz następne. Czasami jednak zachodzi potrzeba powrotu do poprzedniego układu danych. Czy musisz wpisywać poprzednie kryteria od nowa? Niekoniecznie! Układ arkusza możesz zapisać jako widok ... »

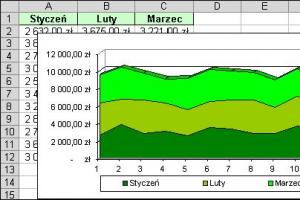

Jak odłączyć wykres od danych źródłowych?

Dysponujesz kwartalnymi danymi sprzedażowymi, na podstawie których stworzyłeś wykres warstwowy. Chciałbyś jednak go przenieść do innego skoroszytu, lecz w taki sposób, aby nie było możliwości podejrzenia szczegółowych danych źródłowych, w oparciu o które wykres powstał. Skorzystaj z tego triku, jeśli chcesz się dowiedzieć, jak to wykonać.Przykładowy wykres przedstawia rysunek ... »

Czy szyfrowanie danych chroni w pełni przed nieautoryzowanym dostępem?

To mit dość skomplikowany - prawdą jest, że poprawne zaszyfrowanie danych skutecznie zabezpiecza je przed dostępem osób niepowołanych (zastosowanie odpowiednio "mocnego" algorytmu szyfrującego sprawia, że łamanie szyfru może potrwać latami). Problem w tym, że nie zawsze uda się wykonać owo "poprawne zaszyfrowanie".W ostatnich miesiącach kilkukrotnie słyszeliśmy o wykryciu poważnych ... »

Cisco Nexus 7000

Firma Cisco zaprezentowała rodzinę przełączników Cisco Nexus, zaprojektowanych z myślą o wymaganiach klientów w zakresie centrów przetwarzania danych nowej generacji. W miarę zmiany organizacji centrów przetwarzania danych w kierunku modelu ukierunkowanego na usługi, sieć odgrywa kluczową rolę łącznika w procesach tworzenia wirtualnych zasobów informatycznych i skalowania obciążeń. ... »