Wyniki wyszukiwania

Znalezione e-booki

Znalezione artykuły

Tester oprogramowania – jak pracuje, ile zarabia i jak nim zostać?

Testowanie oprogramowania to nierozłączna część procesu tworzenia produktu dla klienta. Z tego powodu osoby weryfikujące pracę programistów są tak poszukiwane przez pracodawców. Co trzeba zrobić, by zacząć karierę w tym zawodzie i jakie daje perspektywy?Jak wygląda praca testera oprogramowania?Tester to osoba, której zadaniem jest weryfikacja działania kodu oprogramowania napisanego ... »

Ochrona komputera przed keyloggerami

Keyloggery to wszelkiego rodzaju złośliwe programy przechwytujące wciskane klawisze lub kliknięcia myszy. Ich obecność w Twoim komputerze może mieć przykre konsekwencje, ponieważ keyloggery może wykraść m.in. hasła i inne poufne dane.SpyShelter Personal Free jest prostym i łatwym w użyciu programem zabezpieczającym nasz komputer przed keyloggerami. Skutecznie chroni przed kradzieżą ... »

Fortinet ostrzega przed botnetem Pushdo i luką w PDF

Fortinet, producent opublikował najnowszy raport z cyklu Threatscape zawierający zestawienie najważniejszych zagrożeń sieciowych na świecie zidentyfikowanych przez laboratoria FortiGuard w maju tego roku.Raport Threatscape za maj 2010 wskazuje, że głównym zagrożeniem dla systemów informatycznych w ubiegłym miesiącu była luka w systemie PDF, rozpowszechniana w sieci poprzez intensywne ... »

Zarządzanie chmurą według Novella

Novell udostępnia pierwsze na rynku rozwiązanie do kompleksowego zarządzania środowiskami typu cloud. Novell Cloud Manager umożliwia tworzenie i zarządzanie środowiskami typu cloud opartymi na wszystkich wiodących hipernadzorcach, systemach operacyjnych i platformach sprzętowych.W przeciwieństwie do rozwiązań konkurencyjnych, które zmuszają użytkowników do stosowania określonych pakietów ... »

Wprowadzenie do OpenOffice

Praca wielu ochotników z całego świata nad projektem znanej firmy Sun Microsystems zaowocowała w 2002 r. wydaniem darmowego pakietu biurowego OpenOffice 1.0. Wydarzenie to wywołalo duże poruszenie na rynku komputerowym i zwróciło uwagę nawet największego potentata na rynku pakietów biurowych, jakim jest firma Microsoft.Bezpłatność OpenOffic i jego funkcjonalność zbliżona do StarOffice ... »

Writer a

Stosunkowo niedawno miałem okazję przygotowywać coś, co można nazwać interaktywną prezentacją zapisaną w formacie pdf, i żeby było ciekawiej przygotowywałem ją w OpenOffice Writer. Dlaczego piszę "ciekawiej"? Odpowiedź jest naprawdę prosta. Pod dumnie brzmiącym hasłem prezentacja interaktywna kryła się zwykła bibliografia, podzielona na różne kategorie, ze spisem treści, który ... »

Cofanie i powtarzanie czynności w Excelu

Podczas edytowania skoroszytu często okazuje się, że chcielibyśmy cofnąć ostatnio dokonaną czynność. Można anulować właśnie wykonaną operację oraz taką, która miała miejsce dużo wcześniej, kilka czynności „do tyłu”.Jeżeli wykonana przez nas ostatnio operacja nie była udana, możemy wrócić do stanu sprzed jej dokonania. W tym celu na pasku narzędzi Szybki dostęp klikamy ... »

Zaokrąglanie wartości w Excelu

Dokładność nie zawsze jest wartością najbardziej pożądaną, także w świecie liczb. Niekiedy zamiast obliczeń z dokładnością do 3 miejsc po przecinku bardziej potrzebujemy przejrzystej tabeli.Załóżmy, że mamy w komórce liczbę 5,408432. Chcemy, aby dla czytelności tabeli liczba ta była wyświetlana z dokładnością do 3 miejsc po przecinku (5,408), ale aby sama komórka dalej zachowywała ... »

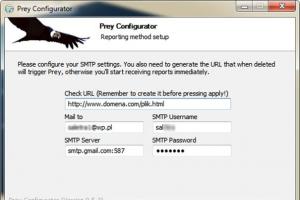

Ustawianie wysyłania raportów na konto e-mail w programie Prey

Prey oferuje panel administracyjny, który umożliwia, m.in. przeglądanie raportów dotyczących urządzeń oznaczonych prze Ciebie jako skradzione. Prey ma też możliwość ustawienia wysyłki informacji o stanie danego urządzenia bezpośrednio na adres e-mail. Takie rozwiązanie powinno być bardziej przystępne, np. dla osób często używających smartfonów, gdzie odebranie poczty w kliencie ... »

Uzyskiwanie szczegółowych informacji o skradzionym urządzeniu w programie Prey

Domyślne ustawienia zastosowane w panelu administracyjnym Prey nie gwarantują uzyskiwania możliwie najbardziej szczegółowych reportów na temat skradzionego sprzętu. Zmieniając kilka ustawień, uzyskasz bardziej dokładną wiedzę na temat położenia Twojego urządzenia. Aby zmienić ustawienia dla danego urządzenia w panelu administracyjnym Prey Project:W pierwszej zakładce widoczne są ... »