Wyniki wyszukiwania

Znalezione e-booki

Znalezione artykuły

Fortinet ostrzega przed botnetem Pushdo i luką w PDF

Fortinet, producent opublikował najnowszy raport z cyklu Threatscape zawierający zestawienie najważniejszych zagrożeń sieciowych na świecie zidentyfikowanych przez laboratoria FortiGuard w maju tego roku.Raport Threatscape za maj 2010 wskazuje, że głównym zagrożeniem dla systemów informatycznych w ubiegłym miesiącu była luka w systemie PDF, rozpowszechniana w sieci poprzez intensywne ... »

Tigermouse 1.4.2

Tigermouse to opensourcowy (licencja GNU LGPL), obiektowo zorientowany, napisany w PHP5 i JavaScripcie framework (zestaw komponentów do wykorzystania i szkielet aplikacji) do tworzenia oprogramowania z użyciem technologii AJAX i JSON. Jest też rozwiązaniem łatwym w rozbudowie, m.in. dzięki systemowi wtyczek (pluginów), a także ułatwia internacjonalizację aplikacji dzięki zgodności ze standardem ... »

Wytyczne w sprawie oceny skutków przetwarzania danych

Grupa Robocza Art. 29 wydała wytyczne w sprawie oceny skutków przetwarzania dla ochrony danych. Tłumaczy w nich, w jakich sytuacjach trzeba będzie ją przeprowadzać i od kiedy należy zacząć realizować ten obowiązek.Ocenę skutków dla ochrony danych przeprowadza się, jeżeli dany rodzaj przetwarzania ze względu na swój charakter, zakres, kontekst i cele z dużym prawdopodobieństwem może ... »

Szybka pomoc, gdy nie działa menu start

Wielu czytelników zgłasza problemy dotyczące menu start. Sytuacja wygląda tak, że nagle nie daje się go otworzyć i praca z Windows 10 staje się niemożliwa. Dzięki zastosowaniu poniższych wskazówek unikniesz ponownej instalacji systemu.Ogólnie poziom stabilności Windows 10 jest przyzwoity. Jednak gdy komputer przez wiele dni nie jest całkowicie wyłączany i zamiast tego przełączany ... »

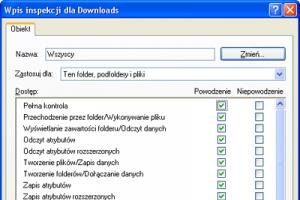

Monitorowanie plików w Windows 2000 i XP Professional

Jeśli z Twojego komputera korzysta kilka osób, czasami zdarzają się problemowe sytuacje, np. przypadkowe skasowanie plików. Wtedy ciężko znaleźć winnego, bo z reguły nikt nie chce się przyznać.Jeśli ktoś przypadkowo skasował pliki lub podejrzewasz, że świadomie manipulował w systemie, masz szansę przyłapać go na gorącym uczynku i zapobiec dalszym szkodom. Windows 2000 i XP oferuje ... »

Jak przeprowadzić projekt wdrożenia RODO w firmie

Do momentu rozpoczęcia obowiązywania RODO zostało już bardzo mało czasu. Trzeba go wykorzystać efektywnie, by w jak największym stopniu przygotować się do obowiązywania nowych przepisów. Sprawdź, jakie działania trzeba podjąć, żeby przeprowadzić projekt wdrożenia RODO w firmie.1. Zdefiniuj obszary, w których przetwarzane są dane osobowe, i kategorie osób, których dane dotycząKategoriami ... »

Płyty główne i karty graficzne do gier - wybieramy te najlepsze

Ciężko jest złożyć dobry komputer do gier. Wszystkie podzespoły muszą ze sobą dobrze współgrać - zaczynając od pamięci RAM, na procesorze CPU kończąc. Dziś jednak skupimy się na dwóch skrajnych kwestiach: kartach graficznych, które uwielbia każdy gracz, oraz płytach głównych, które niestety są dość często bagatelizowane. Dowiesz się, jakie modele polecamy osobiście, abyś ... »

Ukrywanie adresu IP - Tor w praktyce

Jeśli masz już w komputerze zainstalowane oprogramowanie Tor, warto przekonać się, czy faktycznie spełnia swoje zdanie i ukrywa Twój prawdziwy adres IP.W tym celu odwiedź stronę pokazującą Twój adres IP, np. http://whatismyipaddress.com. Otwórz ją najpierw w „normalnej” przeglądarce (np. nieskonfigurowanym Internet Explorerze) i zapisz sobie swój adres IP (pole IP Information). ... »

Tworzenie efektownej prezentacji zdjęć

Zdjęcia z wakacyjnych wojaży są świetną pamiątką. Często chcesz się nimi podzielić ze znajomymi. Warto więc stworzyć efektowny pokaz slajdów opatrzony ulubioną muzyką. Prezentację z łatwością nagrasz za pomocą bezpłatnego narzędzia na płytę DVD i odtworzysz w stacjonarnym odtwarzaczu podłączonym do telewizora. Warto wypróbować bezpłatny program DVD Slideshow GUI (http://download.videohelp.com/tin2tin) ... »

b2evolution 1.10.2

b2evolution to opensourcowe (licencja GNU GPL), napisane w PHP z użyciem MySQL-a narzędzie do tworzenia i zarządzania blogami. Jest przeznaczone dla wielu użytkowników, z których każdy może prowadzić dowolną ilość blogów; z tego powodu nadaje się do zakładania większych portali dla blogerów. Co więcej, b2evolution jest systemem wielodomenowym (ang. multi-domain), co oznacza, że ... »