Wyniki wyszukiwania

Znalezione e-booki

Znalezione artykuły

Sortowanie danych wg własnego klucza

Sortowanie danych tekstowych w Excelu ogranicza się najczęściej do ułożenia ich w porządku alfabetycznym lub odwrotnie. Niekiedy może się jednak okazać potrzebna inna kolejność danych. Należy wówczas wykorzystać pewien trik.Przyjmijmy, że w arkuszu znajduje się lista wszystkich pracowników firmy. Potrzebujemy wykonać sortowanie danych, ale nie chcemy układać danych w porządku ... »

Tekst jako kolumny – narzędzie niezbędne przy imporcie danych w Excelu

Załóżmy, że dostaliśmy zestawienie sprzedażowe, w którym dane są w postaci jednego ciągu (rodzaj dokumentu/rok dokumentu/miesiąc dokumentu/numer dokumentu), rozdzielone znakiem „/”. Potrzebujemy rozbić te dane na poszczególne kolumny, aby sporządzić nowe zestawienie, przy jednoczesnym zachowaniu oryginalnej kolumny z zaimportowanymi danymi.W tym celu: Zaznaczamy kolumnę A i przechodzimy ... »

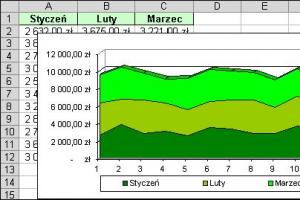

Jak odłączyć wykres od danych źródłowych?

Dysponujesz kwartalnymi danymi sprzedażowymi, na podstawie których stworzyłeś wykres warstwowy. Chciałbyś jednak go przenieść do innego skoroszytu, lecz w taki sposób, aby nie było możliwości podejrzenia szczegółowych danych źródłowych, w oparciu o które wykres powstał. Skorzystaj z tego triku, jeśli chcesz się dowiedzieć, jak to wykonać.Przykładowy wykres przedstawia rysunek ... »

Cisco Nexus 7000

Firma Cisco zaprezentowała rodzinę przełączników Cisco Nexus, zaprojektowanych z myślą o wymaganiach klientów w zakresie centrów przetwarzania danych nowej generacji. W miarę zmiany organizacji centrów przetwarzania danych w kierunku modelu ukierunkowanego na usługi, sieć odgrywa kluczową rolę łącznika w procesach tworzenia wirtualnych zasobów informatycznych i skalowania obciążeń. ... »

SQL Server 2008 CTP

Z witryny Connect po zarejestrowaniu się pobrać można czerwcową wersję CTP (Community Technology Preview) popularnego serwera baz danych SQL Server 2008 (nazwa kodowa „Katmai”).Informacje na temat SQL Server 2008 CTP znajdziesz na stronie:https://connect.microsoft.com/SQLServer/content/content.aspx?ContentID=5470System zarządzanie bazą danych pobrać możesz ze strony:http://connect.microsoft.com/SQLServer/content/content.aspx?ContentID=5395 ... »

Jaką odpowiedzialność może ponieść administrator zgodnie z RODO

RODO oraz projektowane przepisy polskiego prawa przewidują rozbudowaną odpowiedzialność administratora. Oznacza to, że za jeden czyn związany z naruszeniem zasad ochrony danych osobowych administrator może ponieść odpowiedzialność zarówno na gruncie prawa administracyjnego, jak i cywilnego oraz karnego. Dowiedz się, z jaką odpowiedzialnością będzie musiał się liczyć administrator ... »

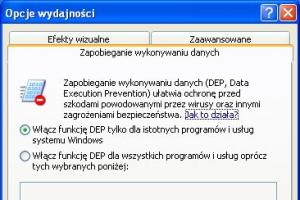

Ochrona przed przepełnieniem bufora

Przepełnienie bufora to błąd w kodzie programu umożliwiający wczytanie do wyznaczonego obszaru pamięci (bufora) większej ilości danych, niż zarezerwował na ten cel programista. Aby uchronić się przed tym błędem, włącz technologię DEP (Data Execution Prevention), która zapobiegająca uruchamianiu kodów programów umieszczonych w obszarze pamięci tylko dla danych. Dzięki temu likwiduje ... »

Przeprowadziłeś sprawdzenie ochrony danych? Czas przygotować sprawozdanie

Każdy administrator bezpieczeństwa informacji przynajmniej raz w roku powinien przeprowadzić sprawdzenie zgodności przetwarzania danych osobowych z przepisami. Z każdego takiego sprawdzenia musi przygotować sprawozdanie. Sprawdź, jakie obowiązkowe informacje należy w nim zawrzeć.Obowiązek prowadzenia sprawdzeń nałożyła na administratorów bezpieczeństwa informacji, nowelizacja ustawy ... »

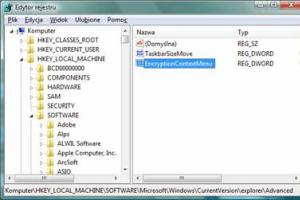

Szyfrowanie danych z poziomu menu kontekstowego w Windows Vista

Windows Vista oferuje możliwość szyfrowania danych zgromadzonych w folderach. Niestety korzystanie z tej opcji nie dla wszystkich użytkowników jest wygodne. Za każdym razem należy bowiem uruchamiać okno właściwości szyfrowanego elementu. Jeśli wielokrotnie korzystasz z tej metody zabezpieczenia danych, mamy dla Ciebie przydatne rozwiązanie. Możesz dodać polecenie szyfrowania bądź ... »

Pracownicy przyznają się do zmniejszania bezpieczeństwa poufnych danych

Przeprowadzone przez RSA badania ujawniają nieświadome działania pracowników korporacji i administracji rządowej, które zagrażają bezpieczeństwu poufnych danych. Wyniki wskazują potrzebę ścisłego monitorowania zagrożeń informacji. Ankietę przeprowadzono na początku listopada 2007 roku wśród pracowników biurowych z firm prywatnych i organizacji rządowych w Bostonie i Waszyngtonie. ... »