Wyniki wyszukiwania

Znalezione e-booki

Znalezione artykuły

Co przyniesie rok 2008 ?

Na popularnym portalu prowadzonym przez Stevena Binka znaleźć można post, w którym podejmuje on próbę zestawienia produktów giganta z Redmond, których spodziewać się możemy w tym roku. Jak sam autor nieskromnie przyznaje, poprzednie listy stworzone w 2005 oraz 2006 roku okazały się bardzo trafne, a ewentualne rozbieżności wynikały z ciągle przesuwanych przez producenta dat premier ... »

Październikowe biuletyny zabezpieczeń

Jak w każdy drugi wtorek miesiąca, Microsoft opublikował kolejną porcję łat i poprawek dla swoich produktów. W tym miesiącu dostępnych jest sześć biuletynów, z czego cztery zostały oznaczone jako krytyczne a pozostałe jako ważne. Wszystkie krytyczne biuletyny dotyczą możliwości zdalnego wykonania kodu. MS07-060: Luka w zabezpieczeniach programu Microsoft Word może pozwolić ... »

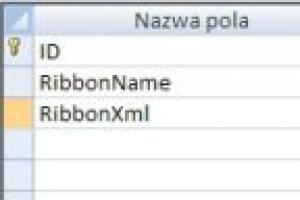

Dostosowywanie wstążki w Accessie 2007

W swojej bazie korzystasz z kilku poleceń, których nie ma na wstążce. Poza tym na wstążce chciałbyś także umieścić przycisk polecenia napisanego przy pomocy języka Visual Basic. Poniżej pokażemy Ci jak tego dokonać:1. W okienku nawigacji wybierz Tabele, a następnie kliknij na nagłówku tego okienka prawym przyciskiem myszki i z menu podręcznego wybierz polecenie Opcje nawigacji.2. ... »

101 Przepisów na wirtualizację

Microsoft udostępnił kilka dokumentów, które z pewnością zainteresują wszystkich, chcących wdrożyć i wykorzystać w swoich środowiskach technologię wirtualizacji stworzonej specjalnie dla platformy Windows – Windows Server. Oto spis dostępnych poradników: Backup and Recovery using Microsoft Virtual Server 2005 R2 Service Pack 1 and Acronis True Image 9.1 Enterprise Edition ... »

Sortowanie danych wg własnego klucza

Sortowanie danych tekstowych w Excelu ogranicza się najczęściej do ułożenia ich w porządku alfabetycznym lub odwrotnie. Niekiedy może się jednak okazać potrzebna inna kolejność danych. Należy wówczas wykorzystać pewien trik.Przyjmijmy, że w arkuszu znajduje się lista wszystkich pracowników firmy. Potrzebujemy wykonać sortowanie danych, ale nie chcemy układać danych w porządku ... »

Kasowanie zawartości niektórych folderów systemowych w Windows XP

Jeżeli Twój Windows XP jest zainstalowany na dysku o małej pojemności (np. na starszym tablecie czy laptopie), na pewno warto usunąć pliki systemowe, które nie są absolutnie niezbędne do prawidłowego funkcjonowania systemu. Tabela. Katalogi systemowe, których skasowanie możesz rozważyć Katalog Opis ... »

Kasowanie zawartości niektórych folderów systemowych w Windows XP

Jeżeli Twój Windows XP jest zainstalowany na dysku o małej pojemności (np. na starszym tablecie czy laptopie), na pewno warto usunąć pliki systemowe, które nie są absolutnie niezbędne do prawidłowego funkcjonowania systemu. Tabela. Katalogi systemowe, których skasowanie możesz rozważyć Katalog Opis ... »

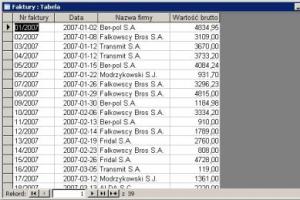

Importowanie danych z bazy Accessa do Excela

W bazie danych programu Access masz tabelę faktur. W Excelu chciałbyś zrobić analizę dla zarządu firmy i zaimportować z bazy dane faktur, ale w taki sposób, aby były one na bieżąco aktualizowane w arkuszu Excelu. W takim wypadku najprościej wstawić w Excelu kwerendę bazy danych.Rys. 1. Tabela Faktury w bazie AccessaAby to wykonać:1. W nowym arkuszu kliknij na komórce A1 i wybierz polecenie ... »

IBM wprowadza Lotus Notes i Lotus Domino 8

Po dwóch latach prac i testach prowadzonych przez ponad 25 000 firm na całym świecie IBM udostępnił najnowszą wersję oprogramowania Lotus Notes 8 i Lotus Domino 8. Głównym celem prac przy najnowszej wersji Lotusa było przekształcenie skrzynki pocztowej w zintegrowaną przestrzeń roboczą, łączącą obsługę wiadomości elektronicznych, kalendarza, komunikatora (np. chat), narzędzi ... »

Czy konto Microsoft jest bezpieczne

Niemożliwe! Wskutek problemu z zabezpieczeniami, atakujący mogą łatwo przejąć kontrolę nad kontem Microsoft. Objaśniamy jak się chronić.Połączenie adresu mailowego i hasła służy zarówno do dostępu do maili w Outlooku, jak i do osobistych dokumentów i obrazów na dysku OneDrive. Powinniśmy zatem bardzo uważać, aby dane logowania nie dostały się w niepożądane ręce. Ale teraz ... »