Wyniki wyszukiwania

Znalezione e-booki

Znalezione artykuły

Zaawansowane opcje wyszukiwania w Google

Google to świetna wyszukiwarka, ale zawsze znajdą się użytkownicy, którym brakuje jakiś funkcji. Jeśli należysz do tej grupy, wypróbuj serwis Hoohle, który korzysta z zasobów Google, ale pozwala definiować wiele innych kryteriów wyszukiwania niż słynny potentat.Hoohle to nie osobna wyszukiwarka, a jedynie pewnego rodzaju nakładka na Google, która korzysta z jego składni zapytań.Po ... »

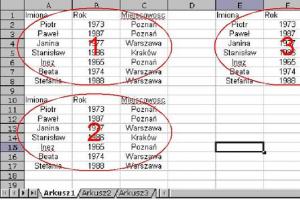

Filtrowanie danych w Cal'u

Arkusz kalkulacyjny pozwala nam pełnić funkcje prostej bazy danych. Dane można przetwarzać sortując je lub nakładając odpowiednie filtry w celu wyszukania danych według zadanych kryteriów. W celu dokonania takich operacji należy pamiętać że w jednym arkuszu może być kilka zbiorów danych które będą traktowane jako odrębne zbiory warunkiem jest oddzielenie ich między sobą wolnymi ... »

Writer a

Stosunkowo niedawno miałem okazję przygotowywać coś, co można nazwać interaktywną prezentacją zapisaną w formacie pdf, i żeby było ciekawiej przygotowywałem ją w OpenOffice Writer. Dlaczego piszę "ciekawiej"? Odpowiedź jest naprawdę prosta. Pod dumnie brzmiącym hasłem prezentacja interaktywna kryła się zwykła bibliografia, podzielona na różne kategorie, ze spisem treści, który ... »

Importowanie i eksportowanie plików tekstowych do Excela

Co zrobić gdy dane, które powinny znaleźć się w arkuszu kalkulacyjnym, są dostarczone w postaci pliku tekstowego? Należy go zaimportować do skoroszytu, tak aby dane z pliku tekstowego znalazły się w komórkach arkuszu Excela.Import danych z pliku może nastąpić w Excelu na jeden z dwóch sposobów: poprzez otwarcie pliku tekstowego w Excelu; poprzez zaimportowanie danych z pliku ... »

Writer - Edytor tekstu OpenOffice

W poprzednich tekstach zajmowaliśmy się odpowiednim dostrajaniem i konfiguracją pakietu OpenOffice. Pozwoli to Wam przygotować program do efektywnej pracy. Dzisiaj, jak również w kilku następnych e-letterach, zajmiemy się omówieniem edytora tekstu OpenOffice’a. Writer stanowi serce pakietu OpenOffice. Jako zaawansowany edytor tekstu odpowiada standardom takich znanych aplikacji, jak ... »

Pakowanie prezentacji na CD-ROM w wersjach starszych PowerPointa cz. 1

Zrobiłeś prezentację w programie PowerPoint reklamującą Twoją firmę. Chciałbyś ją rozpowszechniać wśród swoich klientów w postaci dysku CD-ROM. Niestety, nie wszyscy klienci Twojej firmy posiadają program PowerPoint. W jednym z poprzednim e-letterów pokazaliśmy Ci, w jaki sposób w programie PowerPoint 2003 możesz nagrać swoją prezentację na dysk CD. Lecz niestety Ty posiadasz ... »

CRM-CTT 4.1.0

CRM-CTT to opensourcowy (licencja GNU GPL), napisany w PHP system stanowiący połączenie narzędzia do zarządzania projektami (ang. project management) i zarządzania firmą i transakcjami z kontrahentami (CRM/ERP). Jest wielojęzyczny (ma wiele wersji językowych), a także łatwo rozbudowywalny dzięki systemowi wtyczek (modułów lub pluginów). CRM-CTT współpracuje z serwerami WebDAV (pobieranie ... »

Jak chronić się przed wirusami żądającymi okupu

Rośnie niebezpieczeństwo ze strony oprogramowania typu Ransomware, zwanego też wirusami szantażującymi. Obecnie podstępny trojan szyfrujący „Locky” sieje spustoszenie na całym świecie. Również i Twój komputer może być podatny na ataki. Wirus zaraża komputery z Windowsem, szyfruje ważne pliki i następnie żąda okupu za ich odblokowanie. Sprawdź, jak się przed tym chronić.Obojętne, ... »

Excel na gorąco cz. 1

Zapewne niektórzy z Was doświadczyli już ograniczenia związanego z limitem możliwych do cofnięcia kroków. W przypadku gdy chcecie prześledzić rozwój pracy czy też po prostu wrócić do wcześniej wykonanych czynności, cofając się o 20 i więcej kroków, napotykacie na barierę, która wyraża się w szesnastu możliwych do zapamiętania przez program czynności. W tym wypadku wszystkie ... »

Jak chronić się przed ransomware – wirusami szyfrującymi pliki na dyskach

Ransomware to rodzaj oprogramowania służącego do wyłudzania okupu od użytkowników komputerów, z reguły poprzez zaszyfrowanie zawartości dysku, która staje się niedostępna, dopóki ofiara nie zapłaci. Z tym zagrożeniem mamy do czynienia również w Polsce. Przykładem tego są ostatnie, bardzo popularne wiadomości e-mail rzekomo wysyłane przez Pocztę Polską. Niestety ataki z użyciem ... »