Wyniki wyszukiwania

Znalezione e-booki

Znalezione artykuły

Automatyczne oznaczanie na billingu prywatnych rozmów pracowników

Pracownicy często muszą rozliczać się z prywatnych rozmów telefonicznych wykonywanych ze służbowych komórek. Aby tego dokonać, muszą wcześniej podać, muszą wcześniej numery prywatnych telefonów, pod które mogą dzwonić. W jaki sposób można stworzyć formułę, która porównywałaby pary telefonów w billingu z tabelą telefonów prywatnych?Aby to wykonać: W komórce F2 wpisz ... »

Zliczanie niepowtarzalnych wartości w Excelu

Wiele razy potrzebujemy zliczyć, ile jest niepowtarzalnych wartości w danym zestawieniu. Poniżej pokażemy, jaką formułę zastosować w takim wypadku na postawie przykładu opartego o zestawienie zgłoszeń awarii i usterek.Rys. 1. Arkusz zawierający zestawienie zgłoszeń i awariiW drugim arkuszu znajduje się statystyka zgłoszeń przedstawiona na rysunku 2.Rys. 2. Arkusz zawierający statystykę ... »

Czy iPhone 14 będzie hitem sprzedaży?

Apple iPhone 13 był ogromnym sukcesem, a wiele osób wybrało go po skorzystaniu ze starszych modeli. Teraz pytanie brzmi, czy iPhone 14 będzie w stanie kontynuować ten impet. Niektórzy analitycy przewidują, że tak się stanie, podczas gdy inni uważają, że sprzedaż może spaść ze względu na obecny kryzys. Istnieje jednak kilka czynników, które mogą sprawić, że iPhone 14 będzie wielkim ... »

Forwardowanie portów? Nie wiedziałem, że jest mi to potrzebne

Załóżmy, że chcesz uruchomić serwer jakiejś gry ale niestety nikt nie może się do Ciebie podłączyć bo na liście serwerów nie widać Twojej maszyny. Co może być przyczyną takiego stanu rzeczy? Najczęściej powodem jest to, że Twój komputer jest w sieci lokalnej i korzysta z łącza dzielonego pomiędzy innych użytkowników. Wówczas nie masz tzw. publicznego adresu IP a jedynie ... »

Pakowanie prezentacji na CD cz. 1

Zrobiłeś prezentację w programie PowerPoint reklamującą Twoją firmę. Chciałbyś ją rozpowszechniać wśród swoich klientów w postaci dysku CD-ROM. Niestety, nie wszyscy klienci Twojej firmy posiadają program PowerPoint. W tym e-letterze pokażemy Ci, w jaki sposób w programie PowerPoint 2003 możesz nagrać swoją prezentację bezpośrednio na dysk CD, a prezentacja taka będzie się ... »

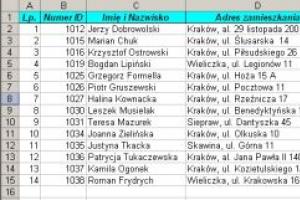

Ukrywanie błędów w formułach przy użyciu formatowania warunkowego

Posiadasz skoroszyt Excela zawierający dwa arkusze. W pierwszym arkuszu masz bazę osób zatrudnionych w firmie przedstawioną na rysunku 1. W drugim arkuszu stworzyłeś formularz osobowy. Aby nie tracić zbyt dużo czasu na wypełnianie tego formularza, wpisałeś formuły na podstawie funkcji WYSZUKAJ.PIONOWO w taki sposób, aby do komórek automatycznie zostały wpisywane odpowiednie dane po ... »

Pixelpost 1.6.0

Pixelpost to opensourcowe (licencja GNU GPL), napisane w PHP i MySQL-u narzędzie do prowadzenia fotoblogów lub galerii zdjęć, szczególnie na stronie domowej lub firmowej. Jest rozwiązaniem wielojęzycznym (ma wiele wersji językowych, w tym polską) i łatwo rozbudowywalnym dzięki systemowi wtyczek (pluginów). Modyfikacja wyglądu galerii w Pixelpost również nie powinna sprawiać problemów, ... »

Snort: klasyczny system wykrywania włamań w praktyce

Snort to dojrzałe, potężne narzędzie do przechwytywania i analizy ruchu sieciowego. Jego znajomość jest bardzo przydatna dla każdego specjalisty ds. bezpieczeństwa.Snort to narzędzie służące do przechwytywania i analizy pakietów, mogące również pełnić funkcję lekkiego systemu wykrywania włamań (IDS) i zapobiegania im (IPS). Jego pierwsza wersja pojawiła się ponad dwadzieścia ... »

Ochrona komputera przed keyloggerami

Keyloggery to wszelkiego rodzaju złośliwe programy przechwytujące wciskane klawisze lub kliknięcia myszy. Ich obecność w Twoim komputerze może mieć przykre konsekwencje, ponieważ keyloggery może wykraść m.in. hasła i inne poufne dane.SpyShelter Personal Free jest prostym i łatwym w użyciu programem zabezpieczającym nasz komputer przed keyloggerami. Skutecznie chroni przed kradzieżą ... »

Fortinet ostrzega przed botnetem Pushdo i luką w PDF

Fortinet, producent opublikował najnowszy raport z cyklu Threatscape zawierający zestawienie najważniejszych zagrożeń sieciowych na świecie zidentyfikowanych przez laboratoria FortiGuard w maju tego roku.Raport Threatscape za maj 2010 wskazuje, że głównym zagrożeniem dla systemów informatycznych w ubiegłym miesiącu była luka w systemie PDF, rozpowszechniana w sieci poprzez intensywne ... »