Wyniki wyszukiwania

Znalezione e-booki

Znalezione artykuły

Zabezpieczenie przed wirusami przenoszonymi na pamięci USB

Pamięci przenośne (dyski zewnętrzne, pendrive’y) mają coraz większą pojemność i co za tym idzie coraz trudniej je kontrolować pod kątem występowania złośliwego kodu. Gromadzi się na nich dane z różnych źródeł, więc o infekcję nietrudno. Możesz zabezpieczyć komputer przed wirusami znajdującymi się na nośnikach USB. Skorzystaj z bezpłatnej i skutecznej aplikacji.Nosi ... »

Rozpoznawanie infekcji złośliwym oprogramowaniem

Klasyczne objawy zainfekowania komputera szkodliwym oprogramowaniem (czyli wirusami, trojanami czy robakami) znane z filmów polegają na wyświetlaniu na ekranie dziwnych komunikatów albo kasowaniu plików z twardego dysku. To już jednak nieaktualne wyobrażenie na temat sposobu działania takich programów.Dzisiejsze wirusy czy trojany mają na celu nie tyle sianie zniszczenia lub rozsławienie ... »

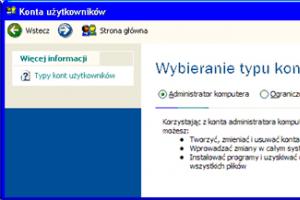

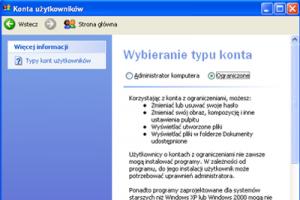

Zakładanie kont użytkowników w Windows XP

W domowym komputerze z Windows XP możesz zakładać wiele kont użytkowników. Poprawia to bezpieczeństwo i pozwala zachować większą kontrolę nad tym, co robią inni przy komputerze, np. dzieci. Oddzielne konta są wygodne, bo każdy użytkownik może mieć własne ustawienia czy własny folder Moje dokumenty. Ma to też znaczenie z punktu widzenia bezpieczeństwa – administrator komputera ... »

Narzędzia tuningowe: tak, czy nie

Podczas surfowania w Internecie często otrzymujemy oferty, które obiecują natychmiastowe zbadanie komputera pod kątem obecności wirusów, usunięcia błędów systemowych lub zainstalowania nowych sterowników. Czasem pojawia się komunikat, że zostały znalezione przestarzałe sterowniki lub luki w zabezpieczeniach. Czy można z nich korzystać?Za tego typu ofertami przeważnie kryją się ... »

Przestępstwa w sieci nakręcają rynek zabezpieczeń

Z roku na rok rosną straty przedsiębiorstw spowodowane atakami cyberprzestępców i jednocześnie równolegle bardzo dynamicznie rozwija się rynek zabezpieczeń informatycznych.Zdaniem przedstawicieli firmy Aladdin, w całej sieci będzie ciągle rosło ryzyko związane z atakami, będą one coraz groźniejsze, wymierzone w konkretne cele, a metody działania przestępców staną się coraz bardziej ... »

Zagrożenia związane z korzystaniem z konta z uprawnieniami administratora

Podczas instalacji Windows umożliwia założenie kont użytkowników. Standardowo są to konta z uprawnieniami administratora. Jest jednak wiele sytuacji, np. surfowanie w Internecie, w których ze względów bezpieczeństwa lepiej używać konta z ograniczonymi uprawnieniami. Konto administratora daje dostęp do wszystkich zasobów i ustawień systemu. Częstą praktyką jest również niezakładanie ... »

Blokowanie podejrzanych stron WWW w wynikach wyszukiwania

Twórcy programów antywirusowych dostrzegli, że warto ostrzegać użytkowników przed zagrożeniami, zanim te znajdą się w komputerze. Jedną z takich firm jest McAfee, który przygotował rozszerzenie blokujące strony zawierające niebezpieczne treści. SiteAdvisor to wtyczka, która każdą odwiedzaną stronę sprawdza w bazie McAfee i jeśli okaże się, że dana strona jest „na cenzurowanym”, ... »

Ochrona elektronicznej poczty firmowej - jak ją zapewnić?

Ochrona danych to jeden z podstawowych aspektów na których powinna skupić się każda firma, bez względu na to czy jest to małe lub średnie przedsiębiorstwo czy też duża, międzynarodowa korporacja. We wszystkich jednym z kanałów komunikacji jest służbowa poczta - bardzo łakomy kąsek dla cyberprzestępców. Nie bez znaczenia pozostaje więc skupienie się na tym, aby w możliwie jak ... »

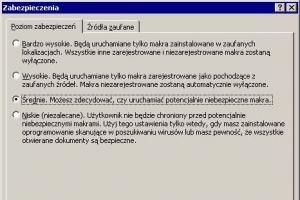

Uruchamianie makr w dokumentach Worda, Excela i PowerPointa

Zarejestrowałeś makro w jednym z programów pakietu Office, jednak po ponownym otwarciu pliku nie można uruchomić makra. Zabezpieczenia przed uruchamianiem makr chronią dokumenty pakietu Office przed niepożądanym uruchomieniem makr pochodzących z nieznanych źródeł. Takie makra o nieznanym pochodzeniu mogą zawierać wirusy, powodować uszkodzenia pliku lub nieprawidłowe działanie tych ... »

Jak chronić się przed wirusami żądającymi okupu

Rośnie niebezpieczeństwo ze strony oprogramowania typu Ransomware, zwanego też wirusami szantażującymi. Obecnie podstępny trojan szyfrujący „Locky” sieje spustoszenie na całym świecie. Również i Twój komputer może być podatny na ataki. Wirus zaraża komputery z Windowsem, szyfruje ważne pliki i następnie żąda okupu za ich odblokowanie. Sprawdź, jak się przed tym chronić.Obojętne, ... »