Wyniki wyszukiwania

Znalezione e-booki

Znalezione artykuły

Lipcowe biuletyny bezpieczeństwa

Jak w każdy drugi wtorek miesiąca Microsoft opublikował kolejną porcję łat i poprawek, które zostały opisane w sześciu biuletynach bezpieczeństwa, z których trzy określono jako krytyczne, dwa ważne i jeden o średnim poziomie niebezpieczeństwa: MS07-036 – dotyczy zdalnego wykonania kodu z wykorzystaniem luki w arkuszu Excel (krytyczna) MS07-039 – dotyczy możliwości ... »

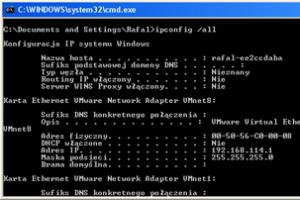

Zabezpieczanie sieci Wi-Fi – zaufane adresy MAC

Jeśli masz w domu sieć bezprzewodową, każdy, kto znajdzie się w jej zasięgu, może się do niej podłączyć. Jednym ze sposobów ograniczenia dostępu intruzom jest utworzenie listy zaufanych adresów MAC. Każde urządzenie sieciowe – karta sieciowa, router, punkt dostępowych czy modem DSL – ma unikalny adres fizyczny MAC (Media Access Control). Na co dzień użytkownicy nie ... »

Konfigurowanie autoodpowiedzi w Outlook Express lub Poczcie systemu Windows

Jeżeli przez jakiś czas nie będziesz mógł sprawdzać poczty i odpisywać na e-maile, warto wówczas ustawić tzw. autoodpowiedź, dzięki czemu każdy kto wyśle Ci wiadomość otrzyma od razu zwrotną informację o Twojej nieobecności i planowanym powrocie. Autoodpowiedź ustawia się na dwa sposoby – w zależności od tego czy masz konto na serwerze Exchange czy też nie.W przypadku ... »

Jak kupować nagrywarkę DVD?

Duża liczba dostępnych modeli nagrywarek DVD sprawia, że użytkownik staje przed trudnym problemem, które urządzenie wybrać. Kryteriami wyboru nie jest już, jak kiedyś szybkość nagrywania, bo praktycznie każda nagrywarka oferuje wystarczającą wydajność i producenci nagrywarek już w tej dziedzinie ze sobą nie konkurują. Oczywistym kryterium jest cena, ale są jeszcze inne czynniki, ... »

Xapian & Omega 0.9.10

Xapian & Omega to opensourcowa (licencja GNU GPL) wyszukiwarka internetowa, napisana w języku C++. Możemy jej używać z poziomu PHP dzięki specjalnym rozszerzeniom parsera PHP. Wśród innych języków, z którymi współpracuje ta wyszukiwarka, warto wymienić Pythona, Perla, Javę, Ruby czy C#.Dzięki użyciu specjalnej biblioteki SWIG, istnieje możliwość w miarę łatwego tworzenia rozszerzeń ... »

Szybkie przewijanie dużych zestawień w Excelu

Wiele razy zdarza się nam korzystać z dużych zestawień, które nie mieszczą się w oknie aplikacji i trzeba je przewijać. W tej poradzie przedstawimy parę ciekawych trików dotyczących pracy z takimi zestawieniami.Fragment przykładowego zestawienia przedstawiony jest na ilustracji poniżejRys. 1. Fragment dużego zestawienia danych w arkuszuNa początku pracy z dużymi zestawieniami należy ... »

Acer czy Lenovo - który komputer dla gracza sprawdzi się lepiej?

Gracze uważnie porównują wszystkie parametry sprzętu, zanim zdecydują, który komputer stacjonarny będzie najlepszym zakupem. Ich uwadze nie umknie żaden detal! Wśród najchętniej wybieranych sprzętów dla fanów gamingu znajdziesz modele takich firm, jak Acer czy Lenovo. Który komputer sprawdzi się lepiej i sprosta wysokim wymaganiom? Sprawdź, zanim kupisz!Komputer stacjonarny dla gracza ... »

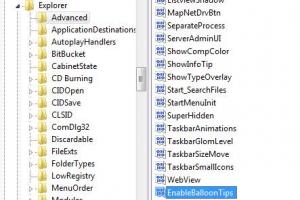

Wyłączanie powiadomień w zasobniku systemowym

System powiadomień w zasobniku systemowym ma na celu informowanie użytkownika o operacjach wykonywanych przez uruchomione programy. Przy każdej zmianie pojawia się dymek z odpowiednim komunikatem. Jednak korzystanie z tych samych programów sprawia, że w miarę upływu czasu system ten może być dla Ciebie uciążliwy, ze względu na powtarzalność wykonywanych działań. Komunikaty zamiast ... »

Dekalog zasad bezpieczeństwa komputerowego

Stosując się naszego dekalogu bezpieczeństwa unikniesz wielu komputerowych niebezpieczeństw. Zapamiętaj, że zawsze warto mieć aktualny program antywirusowy oraz firewall. Bez problemu kupisz pakiet takiego oprogramowania (często oferowane pod hasłem Internet Security), zawierający wszystkie potrzebne komponenty. Jest także wiele bezpłatnych programów, które nieźle chronią komputer. ... »

Wykorzystanie dwóch lub czterech rdzeni procesora

Jeżeli masz procesor dwu lub cztero rdzeniowy (a dziś procesory jednordzeniowe są już tylko w słabszych netbookach i starszych komputerach), warto upewnić się, że oba rdzenie nie nudzą się tylko pracują dla Ciebie. Najczęściej jest bowiem tak, że większość aplikacji, zwłaszcza pisanych parę lat temu, korzysta tylko z pierwszego rdzenia procesora.Uruchomienie kilku takich programów ... »